¶ Virtual Data Center

¶ Основные элементы vCloud Director

Виртуальный дата-центр (virtual datacenter, VDC) – это совокупность ваших облачных ресурсов (ядра процессора, оперативная память, место на диске, сети и т.д.), доступных вам в рамках одной учетной записи. Это пул, в рамках которого вы будете создавать виртуальные машины, контейнеры, сети и пр. Вы можете увеличивать его размеры по мере необходимости, докупая нужные ресурсы (процессоры, память или диски).

vApp – это контейнер, в котором размещаются виртуальные машины. Его можно создать пустым или сразу с виртуальными машинами. Благодаря контейнерам группой виртуальных машин можно управлять как одной единицей. Это особенно удобно, если вы управляете большой виртуальной инфраструктурой. На основе vApp можно создавать шаблоны. Если у вас есть необходимость периодически создавать однотипные группы виртуальных машин, то это свойство vApp позволит вам сэкономить время. vCloud Director также предоставляет возможность создавать отдельные сети на уровне vApp, позволяя обеспечивать дополнительную изоляцию между разными vApp. vApp можно использовать для группировки виртуальных машин, относящихся к одному бизнес-приложению.

Виртуальные машины (VM) можно создавать из шаблонов в каталоге (сразу с ОС) или с нуля, устанавливая нужную ОС из загруженного шаблона или образа.

Каталоги (Catalogs) – это папки, в которых можно хранить шаблоны vApp, виртуальных машин и медиа-файлов в формате ISO.

Сеть уровня организации (Org VDC Networks) – это сеть вашего виртуального дата-центра, доступная по умолчанию для всех vApp. Сеть уровня организации может быть изолированной (isolated, без выхода в Интернет) и маршрутизируемой (routed, с выходом в Интернет). При необходимости вы также можете заказать прямую (direct) сеть для обеспечения связности с физическим оборудованием или между вашими виртуальными дата-центрами.

Помимо сети уровня организации, которая доступна для всех vApp, вы можете создать сеть уровня vApp. По этой сети будут взаимодействовать виртуальные машины только данного vApp, для виртуальных машин из других vApp она не будет доступна. Сеть уровня vApp можно подсоединить к сети уровня организации, тем самым позволив данному vApp взаимодействовать с другими vApp организации или за ее пределами.

Виртуальный маршрутизатор (NSX Edge Gateway) – это служебная виртуальная машина, выполняющая функцию граничного маршрутизатора вашей виртуальной инфраструктуры. С его помощью обеспечивается выход в интернет, построение VPN-туннелей, настраивается функционал межсетевого экранирования, трансляции адресов, балансировщика нагрузки и т.д.

Дисковые ресурсы (Storage policies) – в зависимости от прогнозируемой нагрузки на СХД можно выбрать тип дисковых ресурсов, на которых будут располагаться данные ваших виртуальных машин.

¶ Как создать виртуальную машину с нуля?

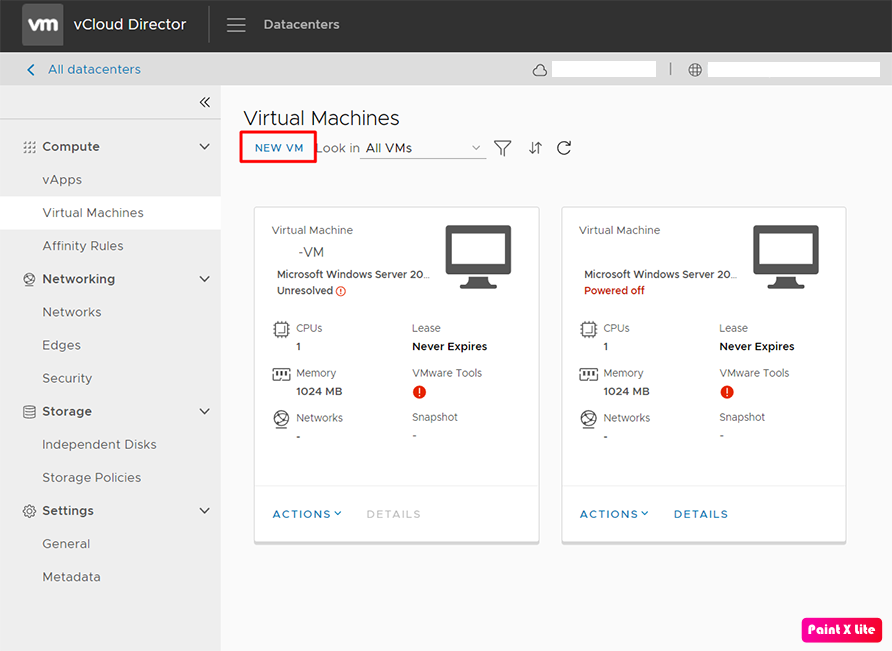

- В разделе Compute, в пункте Virtual Machines нажимаем кнопку new vm.

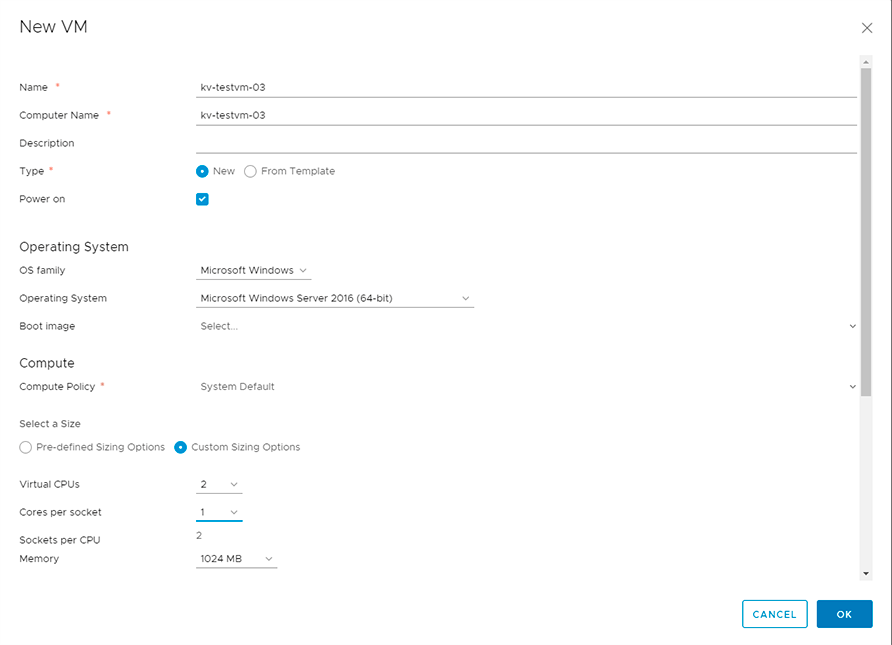

- В появившемся окне задаем параметры создаваемой виртуальной машины:

- имя (Virtual Machine Name);

- имя, которое будет показываться внутри гостевой ОС при кастомизации (Computer Name);

- ее описание – при необходимости (Description);

- использовать ли шаблон для разворачивания (From Template);

- семейство и конкретную операционную систему, которую будем потом устанавливать, например, выберем Windows;

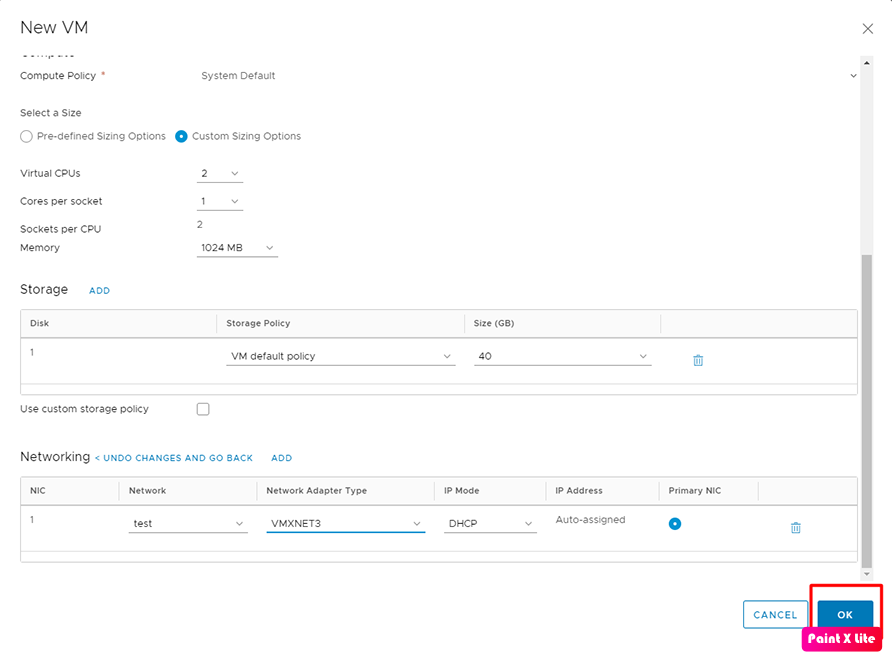

- объем оперативной памяти и диска;

- общее количество виртуальных ядер, которое будет выделено ВМ (Virtual CPUs);

- количество ядер на виртуальный сокет.

- Последние два параметра важны для лицензирования некоторых ОС. Например, для Windows Server Standard количество сокетов должно быть не более 4. В других вариантах лучше оставить оставить 1 ядро на сокет.

- количество виртуальных сетевых адаптеров (Number of NICs). На данном этапе можно определить параметры сетевого адаптера, нажав кнопку Customize. Рекомендуем выбрать тип адаптера VMXNET 3. В случае если вы планируете использовать устаревшие версии операционных систем, оставьте параметры по умолчанию.

- Нажимаем кнопку OK. Через некоторое время ВМ будет создана, можно переходить к установке или настройке операционной системы. Через VM Console в меню Actions - VM Console - Launch Web Console, открыть интерфейс установки и продолжить установку ОС как на обычном сервере.

По-умолчанию в VM Console работает только клавиатура, для настройки работы мыши необходимо установить VMware Tools через меню Actions - Install VMware Tools, в ОС подключится CD-ROM и запрос на установку ПО.

¶ Управление виртуальной машиной

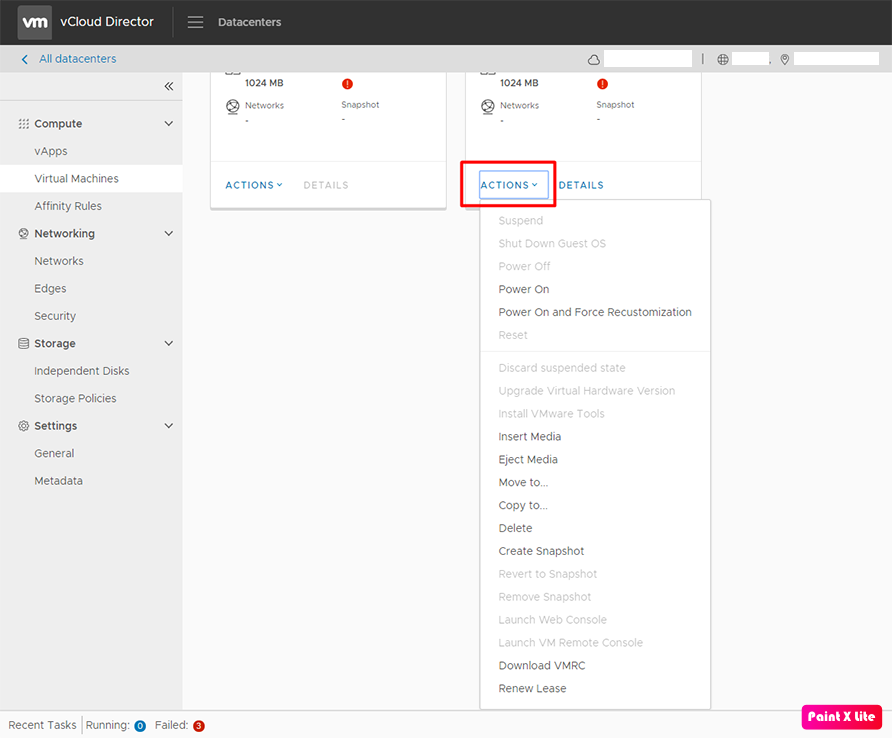

Управлять каждой машиной в отдельности можно в разделе Virtual Machines во вкладке Compute. Выберите нужную вам ВМ и нажмите кнопку Actions.

Suspend – приостановка ВМ. При этом сохраняется содержимое оперативной памяти, но ВМ останавливает свой ввод-вывод и перестает выполнять процессорные инструкции.

- Shut Down Guest OS – команда корректного выключения гостевой ОС, доступна только при установленных внутри ВМ vmware tools или open vm tools.

- Power Off – принудительное выключение ВМ, аналогично нажатию физической кнопки Power сервера.

- Power On – включение ВМ.

- Power On and Force Recustomization – включение и принудительное выполнение кастомизации ВМ.

- Reset – принудительная перезагрузка ВМ, аналогично нажатию физической кнопки Reset сервера.

- Discard suspended state – доступно, если выполнена приостановка ВМ (suspend). Содержимое оперативной памяти очищается и ВМ переходит в состояние Power Off.

- Upgrade Virtual Hardware Version – обновление версии виртуального оборудования ВМ. Опция становится доступна в случае выполнения обновления платформы виртуализации.

- Install VMware Tools – монтирует в виртуальный CD-ROM образ, содержащий пакет VMWare Tools. Образ выбирается системой на основе свойства ВМ Operating System Family.

- Insert Media – монтирует файл образа, содержащийся в вашем или общедоступном каталоге.

- Eject Media – отключение ранее смонтированного образа из виртуального CD-ROM.

- Move To – перемещение ВМ в другой vApp.

- Copy To – создание клона ВМ в другом vApp.

- Delete – удаление ВМ.

- Create Snapshot – создание снимка состояния ВМ. По соображениям безопасности функционал снимков отключен, снимок можно сделать с нашей помощью, отправив запрос в службу поддержки.

- Revert to Snapshot – возврат ВМ к моменту создания снимка состояния.

- Remove Snapshot – удаление снимка состояния.

- Launch Web Console – подключение к консоли (клавиатура, мышь, экран) виртуальной машины.

- Launch VM Remote Console – запуск специализированной утилиты VMWare Remote Console для управления виртуальной машиной. Требуется ее предварительная установка на вашу рабочую станцию.

- Download VMRC – открывает в браузере страницу, с которой можно скачать VMWare Remote Console.

- Renew Lease – если для ВМ было выставлено ограничение срока работы, данная опция позволяет запросить срок аренды заново.

¶ Где можно посмотреть параметры виртуального дата-центра?

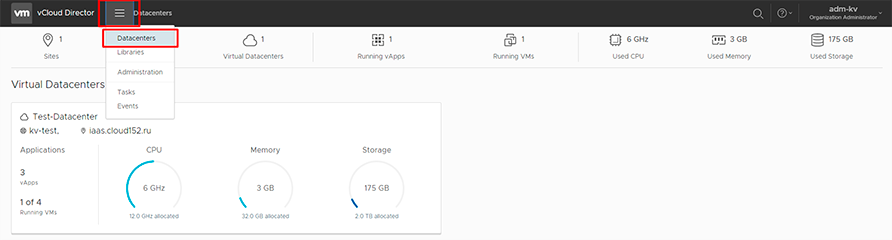

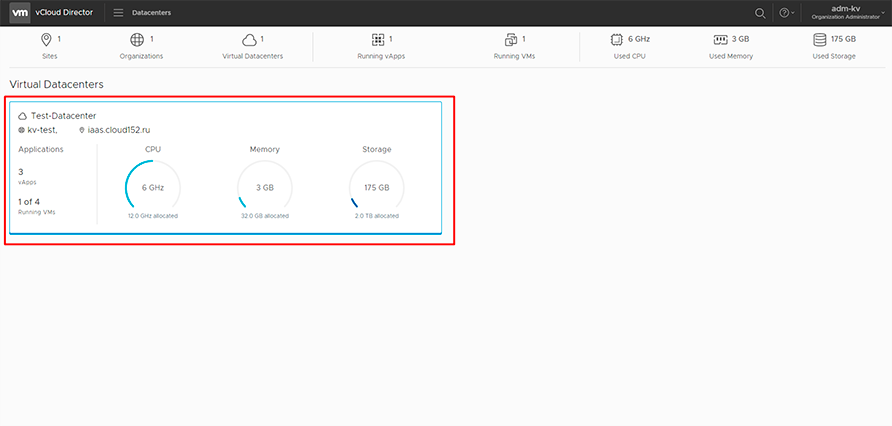

- Чтобы посмотреть параметры вашего виртуального дата-центра, в главном меню выберите дэшборд Datacenters.

- Кликните на интересующий вас виртуальный дата-центр (Virtual Datacenters).

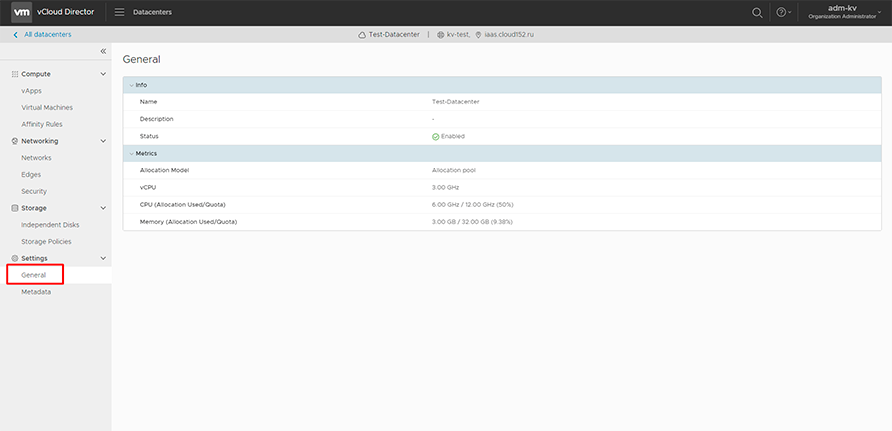

- Перейдите в раздел Settings, кликните на пункт General. Тут вы можете увидеть выбранную вами модель потребления ресурсов, частоту виртуальных процессоров, квоты и использование ресурсов процессора и оперативной памяти.

¶ Как изменить параметры виртуальной машины?

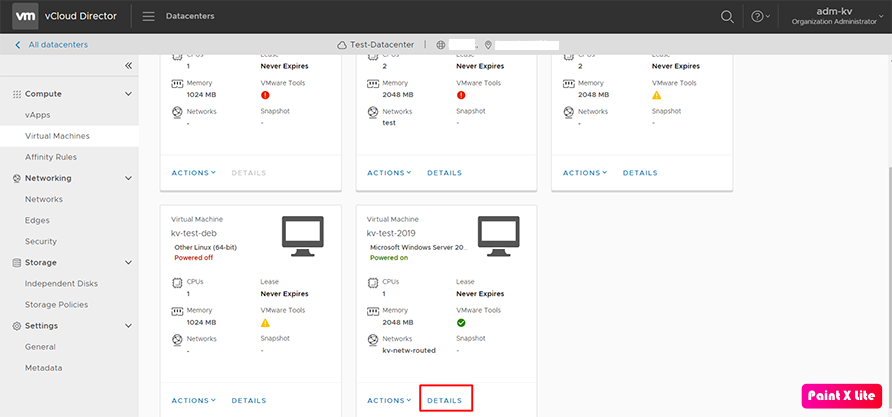

В разделе Compute в пункте Virtual Machines выбираем необходимую и нажимаем Details.

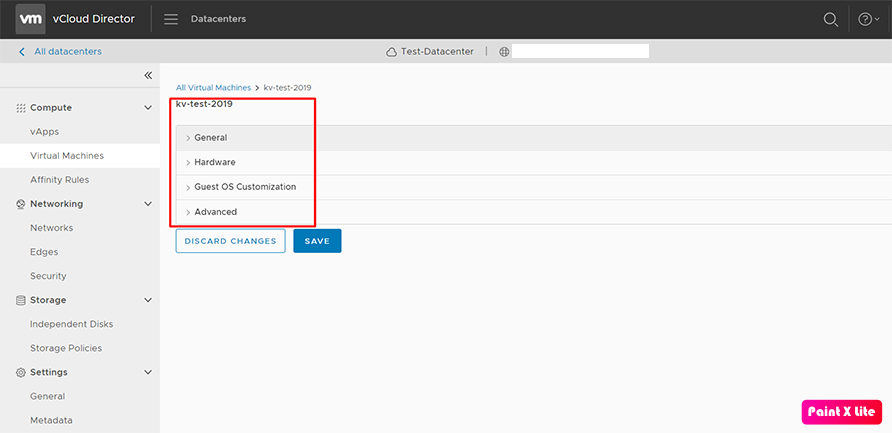

Открывается окно с четырьмя основными вкладками: General, Hardware, Guest OS Customization, Advanced. Рассмотрим каждую из них подробнее. В инструкции будут описаны только те опции, которые вы сможете редактировать самостоятельно.

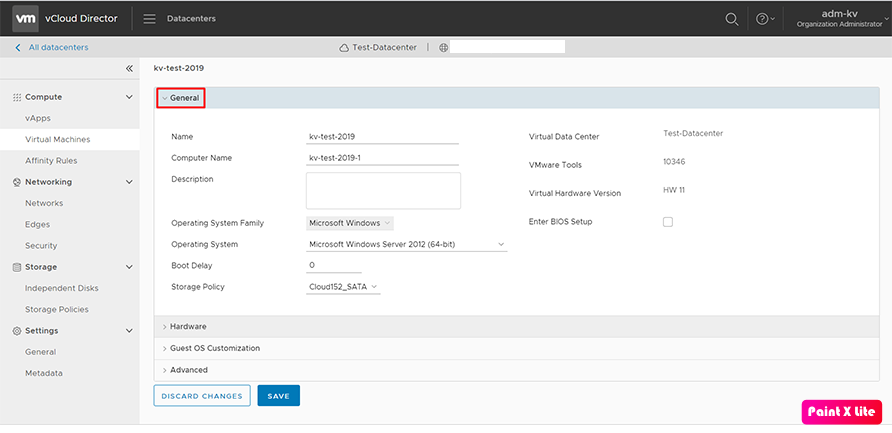

- Параметры вкладки General:

- Name – имя виртуальной машины;

- Computer Name – DNS-имя сервера внутри гостевой операционной системы;

- Description – описание виртуальной машины;

- Operating System Family – семейство ОС, установленной внутри виртуальной машины;

- Operating System – версия ОС, установленной внутри виртуальной машины. Данный параметр определяет то, какой образ будет подключен гипервизором для установки vmware tools;

- Boot Delay – пауза между окончанием инициализации BIOS и загрузкой ОС;

- Storage Policy – тип системы хранения данных, на которой будут находиться конфигурационные файлы ВМ (swap, снимки состояния) и ее диски;

- Enter BIOS Setup – если этот флаг активен, при следующей загрузке будет принудительно вызвано меню BIOS;

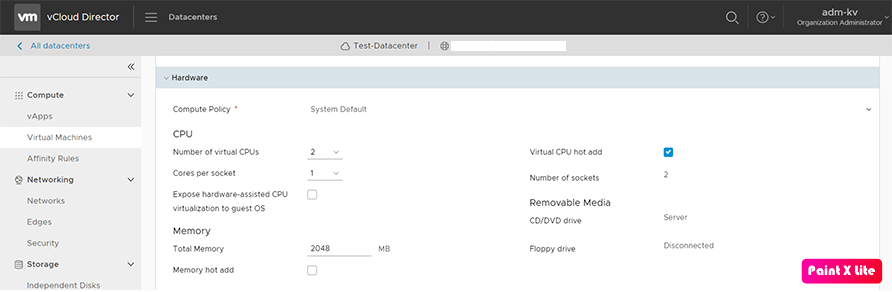

- Параметры вкладки Hardware:

CPU

- Compute Policy – тип физических серверов, на которых будет работать ВМ;

- Number of virtual CPUs – суммарное количество ядер CPU ВМ;

- Cores per socket – параметр распределения ядер по сокетам. Если у вас нет специальных требований, например к лицензированию ПО, рекомендуем данный параметр оставить в значении 1.

- Virtual CPU hot add – возможность добавления CPU без отключения ВМ. Использование данного функционала может негативно повлиять на производительность ВМ, используйте с осмотрительностью.

- Expose hardware-assisted CPU virtualization to guest OS – проброс функций аппаратной виртуализации процессора в гостевую ОС.

Memory - Total Memory – объем оперативной памяти виртуальной машины;

- Memory hot add – возможность добавления памяти без отключения ВМ;

- Computer Name – DNS-имя сервера внутри гостевой операционной.

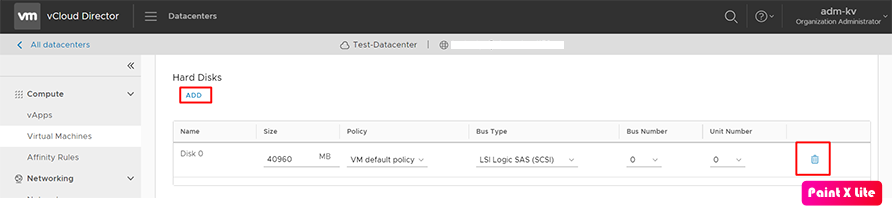

Hard Disks

- Кнопка ADD – добавление новых виртуальных дисков;

- Size – размер виртуального диска;

- Policy – тип СХД, на которой будут расположены диски;

- Bus Type – тип виртуального дискового контроллера. Рекомендуем оставлять данный параметр по умолчанию.

- Bus Number, Unit Number – параметры, определяющие адресацию шины дисков;

- Кнопка с изображением корзины – удаление виртуального диска.

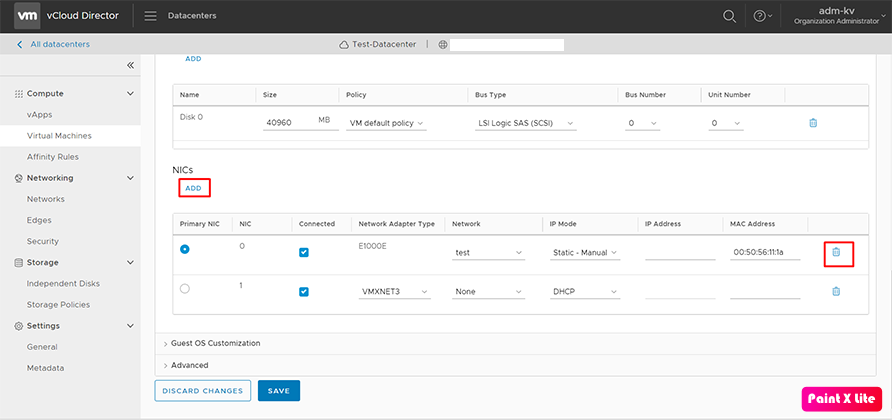

NICs

- Кнопка ADD – добавление новых виртуальных сетевых адаптеров;

- Primary NIC – если флаг активен, то к данному адаптеру будут применяться параметры спецификации виртуальной сети (DNS, Default Gateway);

- Connected – подключение/отключение виртуального адаптера к виртуальной сети;

- Network Adapter Type – модель виртуального сетевого адаптера. Данный параметр можно выбрать только в момент добавления адаптера к ВМ. Рекомендуем использовать VMXNET3.

- Network – имя сети уровня vApp или организации, к которой необходимо подключить адаптер;

- IP Mode – выбор режима назначения IP-адреса адаптеру;

- IP Address – поле для ручного определения адреса адаптера, доступно только в режиме Static – Manual;

- MAC Address – MAC-адрес виртуального адаптера;

- Кнопка с изображением корзины – удаление виртуального адаптера.

-

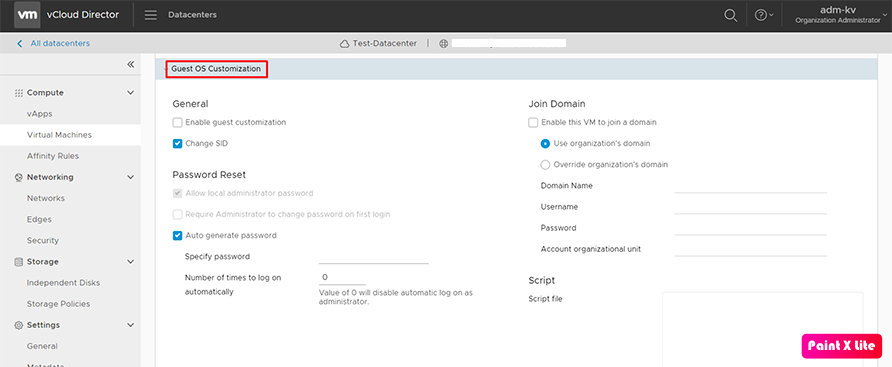

Параметры вкладки Guest OS Customization

-

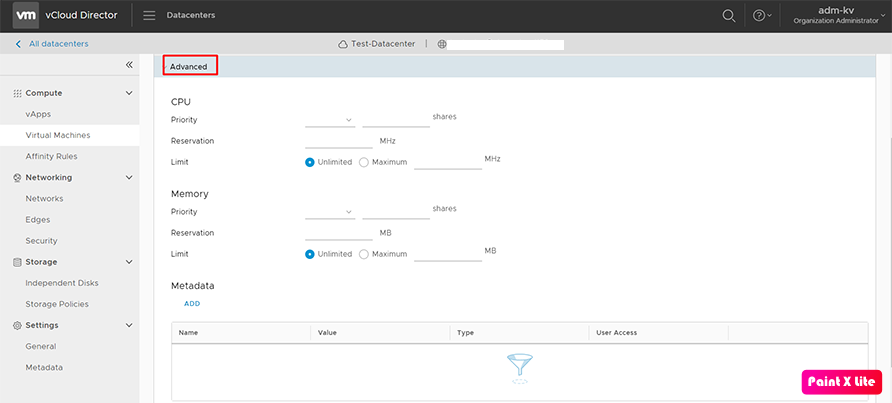

Параметры вкладки Advanced позволяют создать дополнительные параметры ВМ, например, для создания сценариев автоматизации. Также тут определяются параметры управления конкуренцией за ресурсы CPU и RAM, однако данный функционал недоступен для пользователей в нашей инфраструктуре.

¶ Как добавить нового пользователя?

-

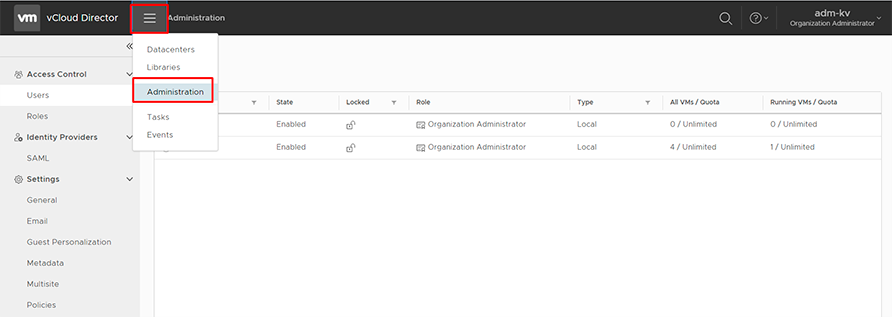

В главном меню

выбираем пункт Administration.

-

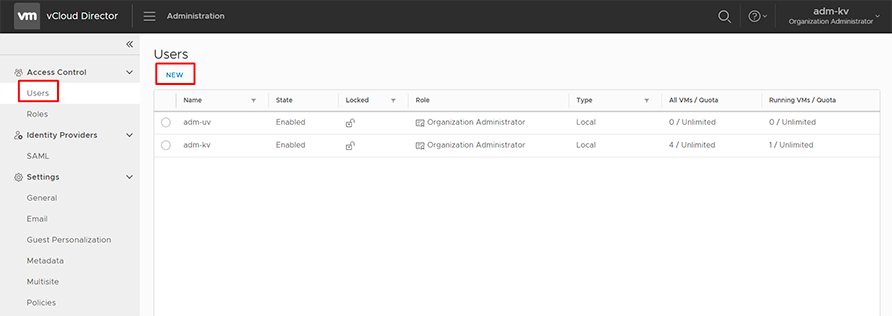

Переходим в

раздел Users и нажимаем кнопку ADD.

-

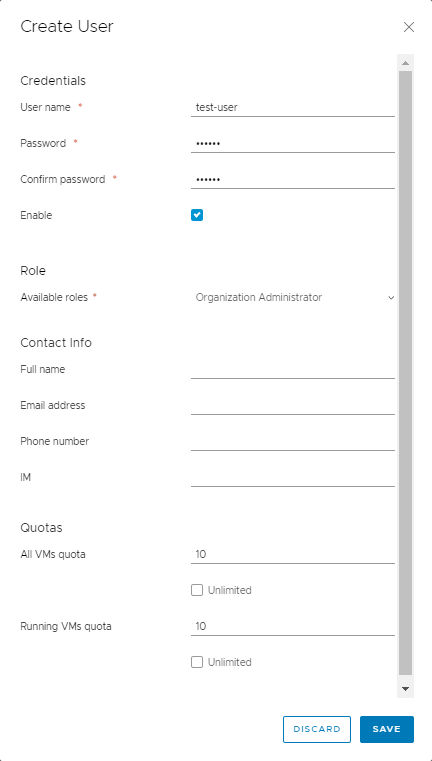

В появившемся окне

заполняем поля и нажимаем кнопку Save:

- User name – имя пользователя;

- Password – пароль (не менее 6 символов);

- Confirm password – подтверждение пароля;

- Enable – если флаг активен, учетная запись также будет активна;

- Role – выбираем роль пользователя из выпадающего списка;

- Contact Info – контактная информация, заполняем, если необходимо;

- Quotas – квоты на количество запущенных ВМ и общее количество ВМ, доступных пользователю.

¶ Какие бывают роли?

vCloud Director позволяет настраивать и управлять правами доступа пользователей к облачным ресурсам. Выбрать нужную роль можно при создании нового пользователя.

- Администратор организации (Organization administrator)

- Администратор обладает полными правами в организации, может наделить правами администратора любого пользователя.

- Создатель каталога (Catalog Author) может создавать и публиковать каталоги.

- Создатель vApp (vApp Author) может использовать каталоги и создавать vApp.

- Пользователь vApp (vApp User) может использовать существующие vApp.

- Консольный доступ (Console Access Only) позволит пользователю с такой ролью только просматривать свойства виртуальных машин и пользоваться гостевой ОС.

¶ Как создать каталог?

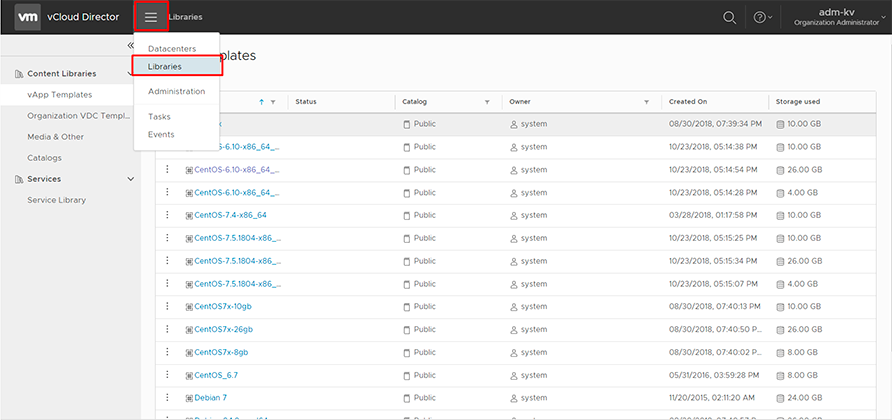

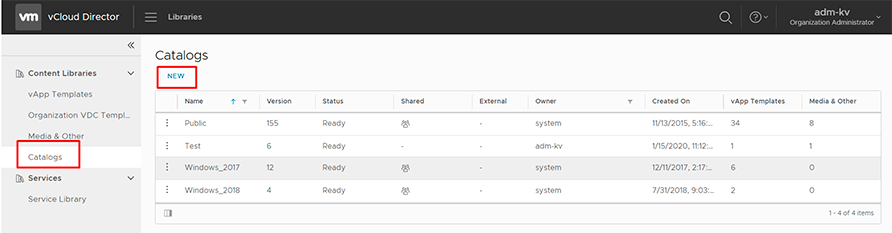

- В главном меню выбираем пункт Libraries.

- Переходим в раздел Catalogs и нажимаем кнопку NEW.

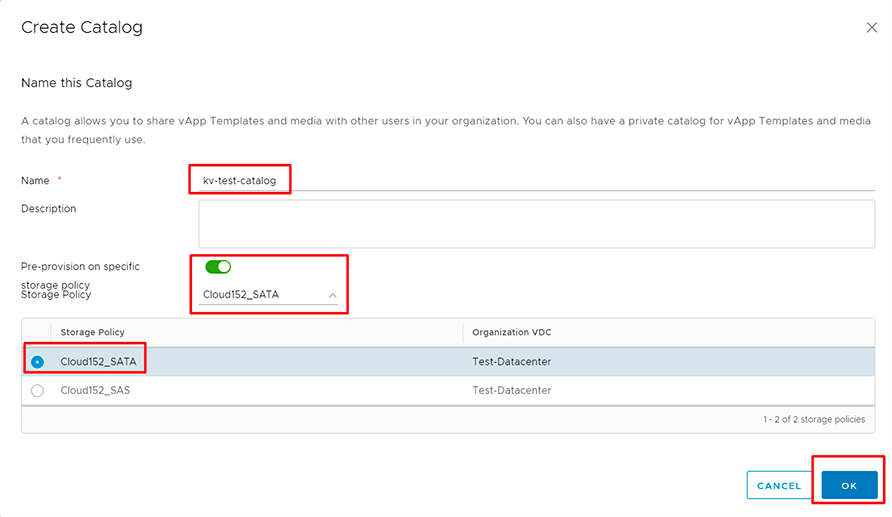

- В появившемся окне заполняем поля:

- Name – имя каталога;

- Description – описание;

- Pre-provision on specific storage policy – если вы используете несколько профилей хранилищ (SAS, SATA, SSD, VSAN), то можно выбрать, на каком из них будут размещены шаблоны. Это удобно, например, если есть квота на каждый тип хранилищ и не хочется тратить место на дорогих SAS или SSD-дисках.

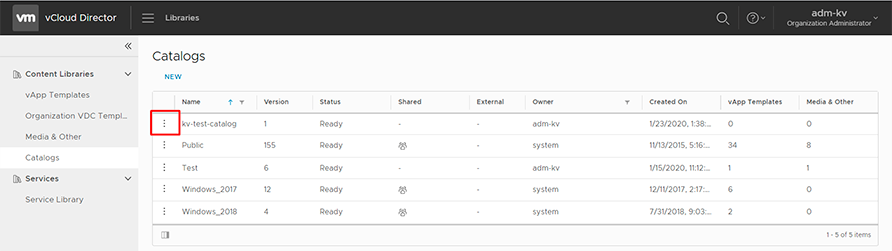

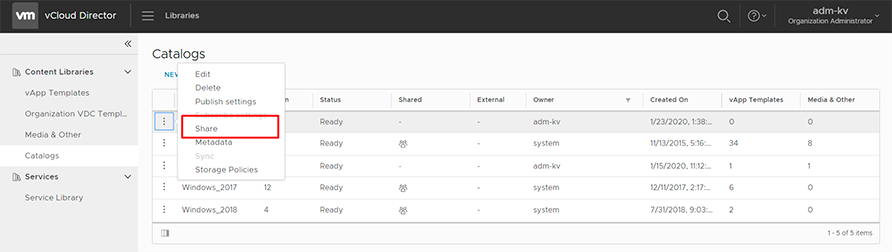

- Каталог создан. Далее можно выбрать пользователей, которые смогут получить доступ к его содержимому. Для этого нажимаем на три вертикальные точки слева от имени каталога и выбираем пункт Share.

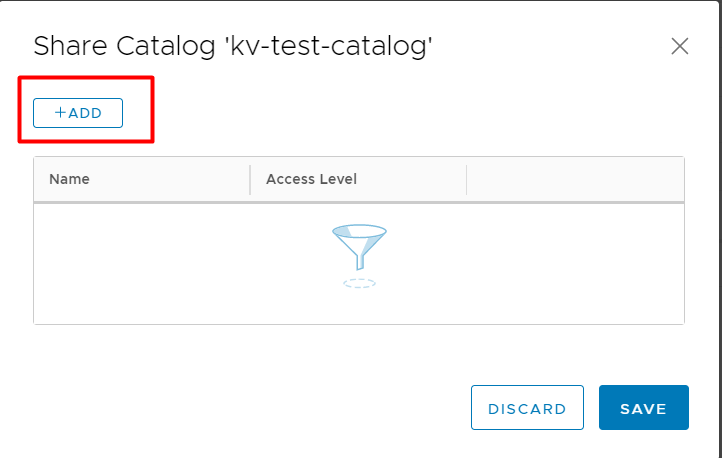

- В появившемся окне нажимаем кнопку + ADD.

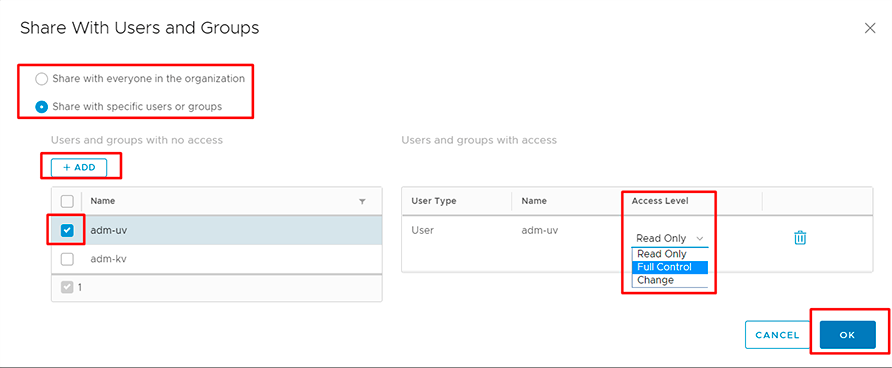

- В диалоговом окне выбираем, как именно мы будем давать общий доступ:

- Share with everyone in the organization – доступ к каталогу будет у всех пользователей организации;

- Share with specific users or groups – доступ к каталогу только у выбранных пользователей;

- Access Level – разрешенные полномочия.

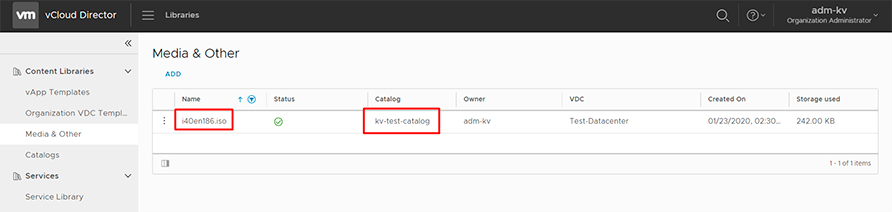

¶ Как импортировать ISO-образы?

Важно: для импорта образа необходимо сначала создать каталог, в который будет помещен данный образ.

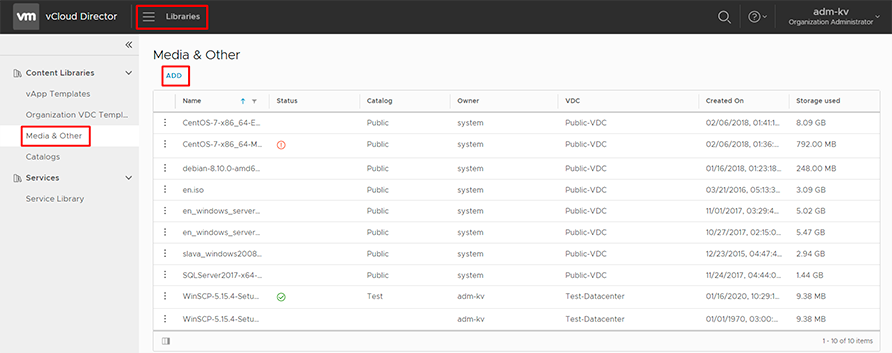

- В меню Libraries выбираем раздел Media & Other и нажимаем кнопку ADD.

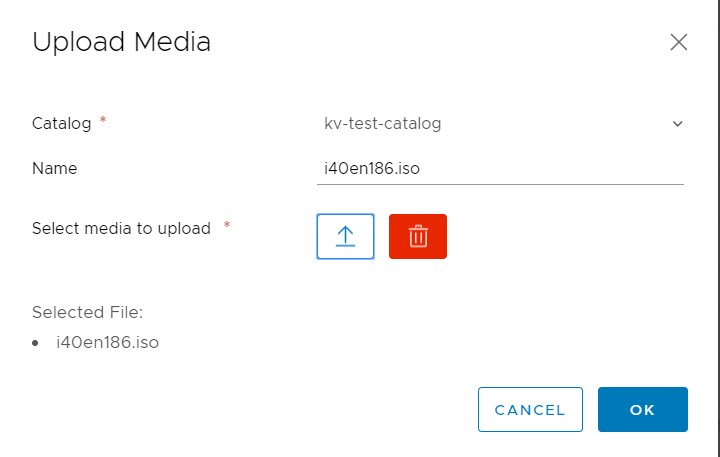

- В появившемся окне указываем следующие данные:

- Catalog – выбираем каталог, куда будет помещен образ;

- Name – указываем имя образа;

- Select media to upload – выбираем файл ISO на своей рабочей станции.

- После того как файл загрузится, вы сможете увидеть его в вашем каталоге.

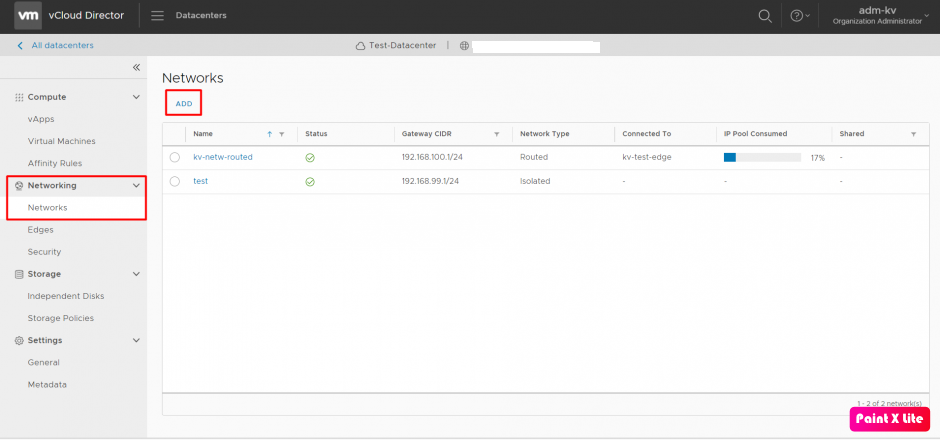

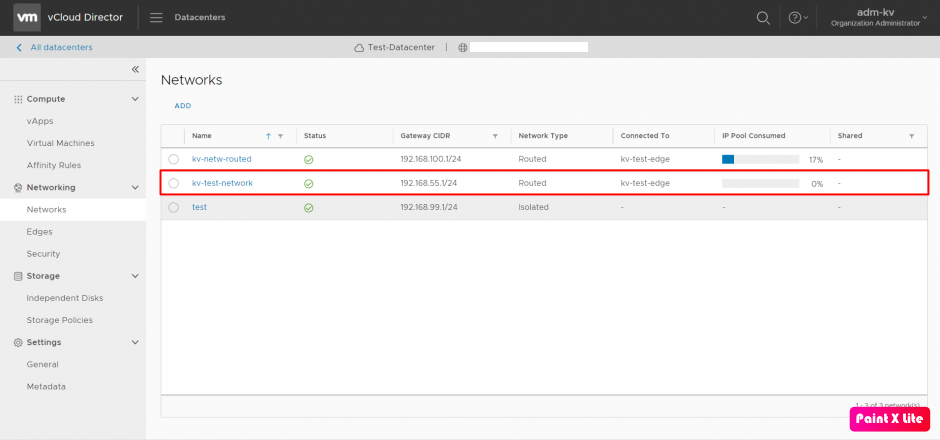

¶ Как создать сеть уровня организации?

К данной сети можно подключить все создаваемые виртуальные машины и vApp виртуального дата-центра.

I. Зайдите в раздел Networking, выберите пункт Networks, затем нажмите кнопку ADD.

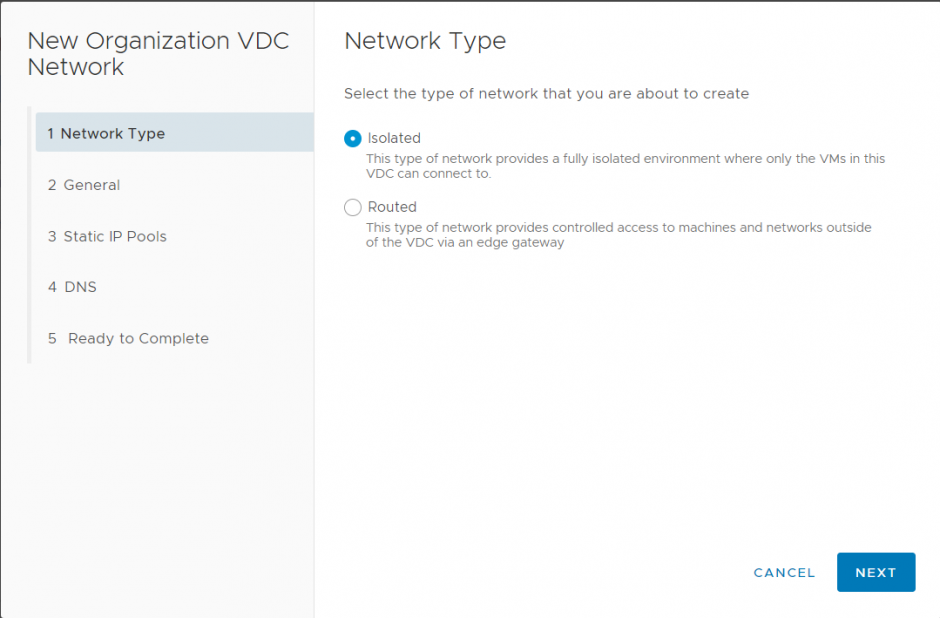

II. Откроется диалоговое окно создания сети. Выбранные настройки будут применяться к виртуальным машинам при кастомизации.

- Выбираем тип сети:

- Isolated – без подключения к NSX Edge,

- Routed – с подключением к NSX Edge.

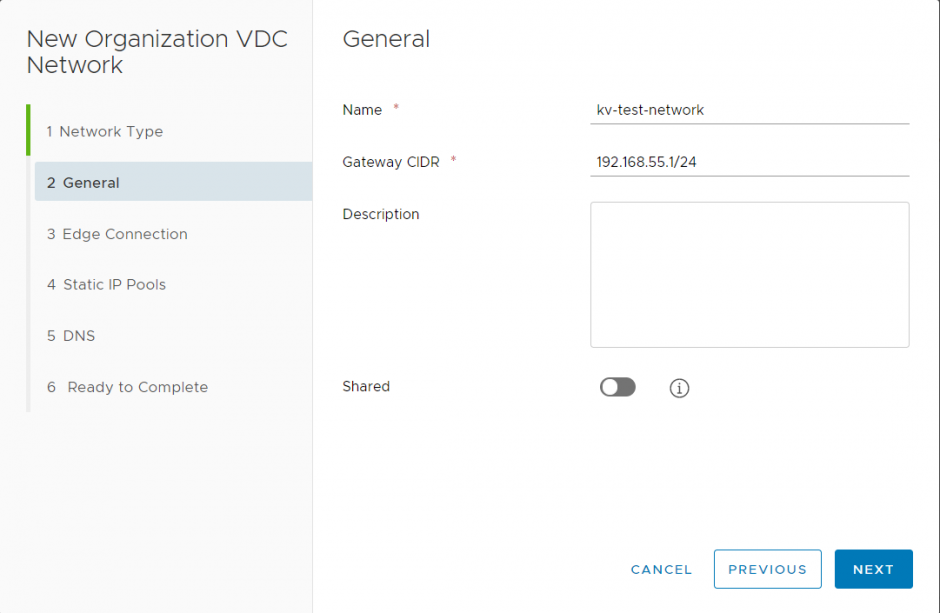

- Заполняем основные параметры:

- Name – отображаемое имя сети;

- Gateway CIDR – адрес шлюза по умолчанию и маска подсети в формате CIDR;

- Description – описание;

- Shared – разрешение на использование данной сети в других виртуальных дата-центрах организации.

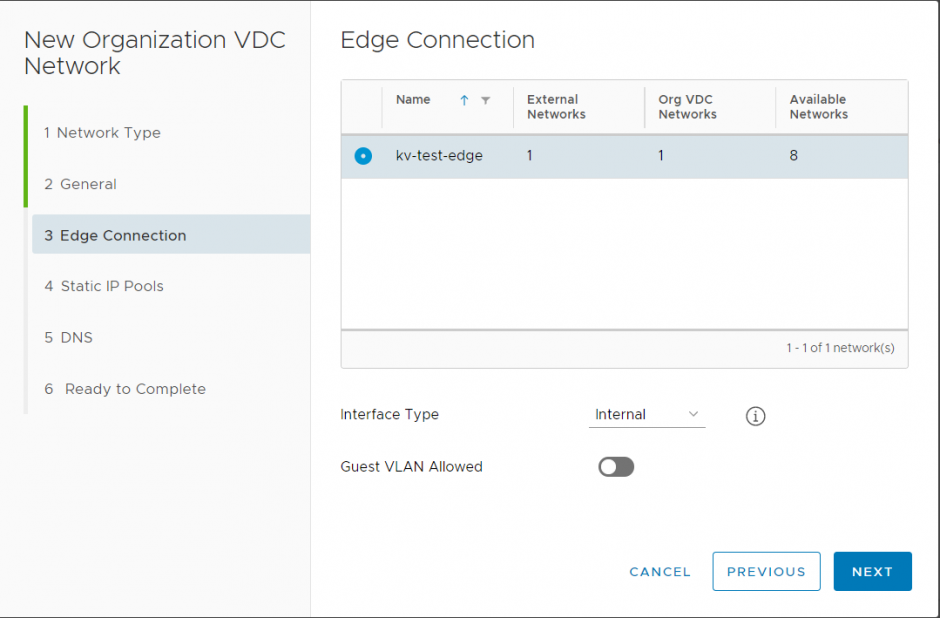

- Edge Connection. Данный пункт активен, если создается сеть Routed:

- Выберите NSX Edge, к которому будет подключена данная сеть.

- Interface Type – тип интерфейса NSX Edge, к которому будет подключена данная сеть (в большинстве случаев данное значение будет Internal).

- Guest VLAN Allowed – если активировать, NSX Edge будет разбирать тегированный трафик от гостевых ОС виртуальных машин.

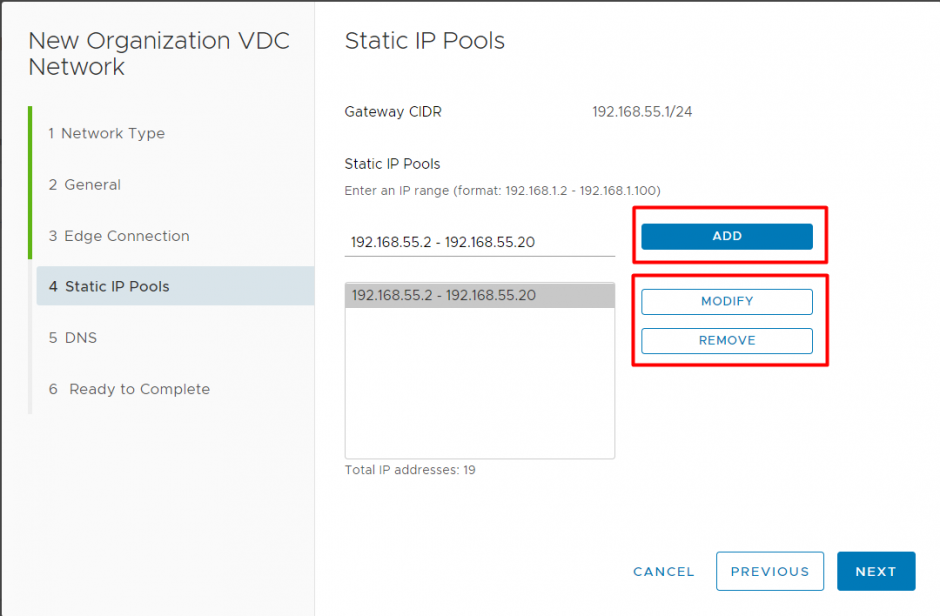

- Static IP Pools. Определяем пул IP-адресов, доступный для назначения виртуальным машинам. Выбирается из заданного на шаге 2 диапазона.

- Gateway CIDR - доступный диапазон адресов;

- Static IP Pools – назначенный диапазон адресов для ВМ. Вводим необходимый диапазон и нажимаем кнопку ADD;

- Пул адресов можно редактировать – Modify или удалить – Remove.

-

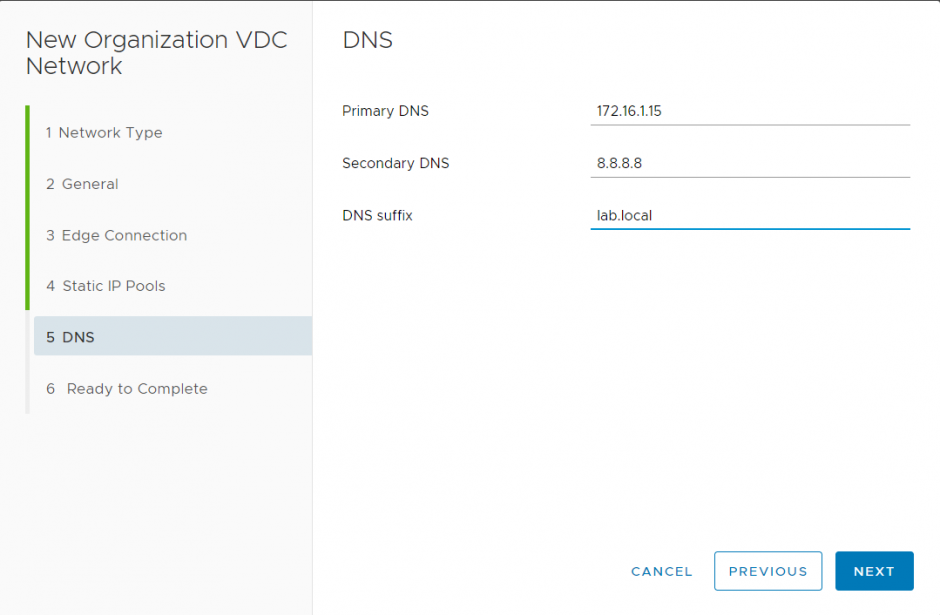

DNS. Заполняем настройки DNS серверов и DNS суффикса.

-

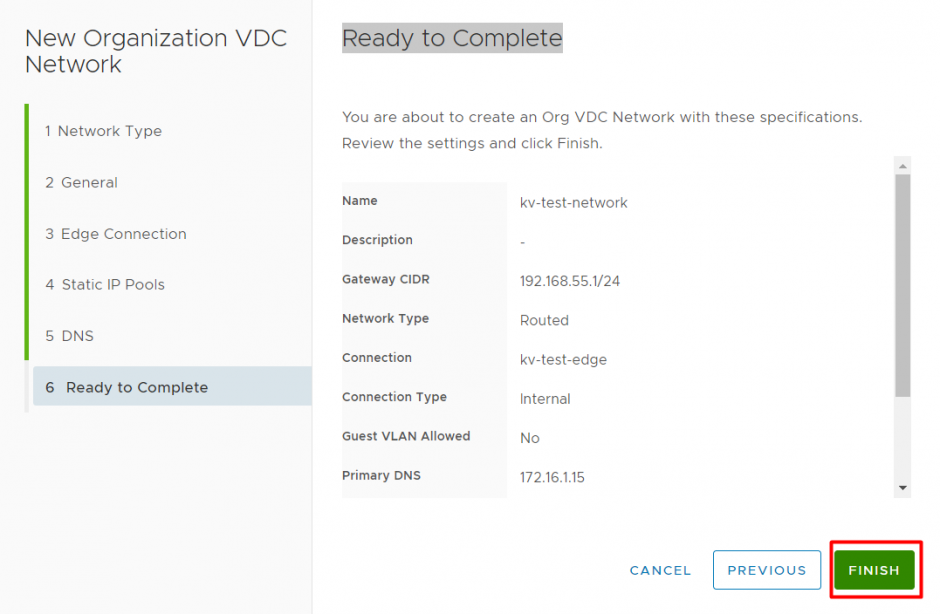

Ready to Complete. Убеждаемся, что все параметры введены верно, и нажимаем кнопку FINISH.

Через некоторое время сеть будет создана. Чтобы предоставить ВМ доступ к интернету с помощью NSX Edge, необходимо настроить правила NAT и Firewall.

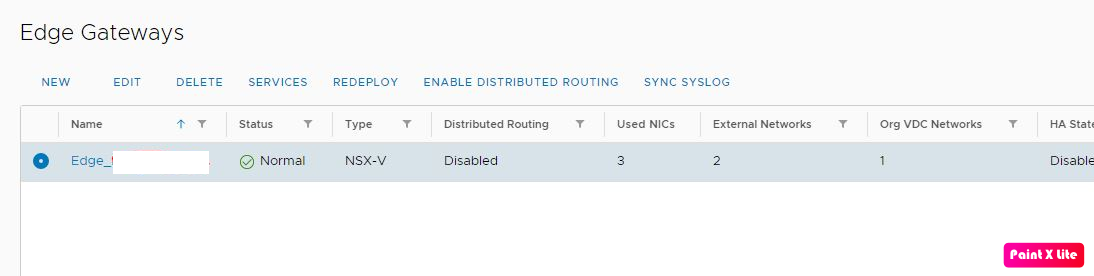

¶ Что такое Edge Gateway?

Edge Gateway — пограничный маршрутизатор тенанта, техническая реализация VMware NSX. Он позволяет:

создавать внутренние сети;

подключаться к внешним сетям, используя публичный IP-адрес;

настраивать Firewall, NAT, DHCP, Load Balancing, IPSec VPN, SSL L2 VPN, SSL L3 VPN.

В каждом новом виртуальном ЦОД создается один основной Edge Gateway с публичным IP-адресом.

Для виртуализации сетей используются NSX-V или NSX-T.

NSX-V (NSX for vSphere) — платформа сетевой виртуализации для инфраструктур на основе vSphere.

NSX-T — платформа сетевой виртуализации для приложений нового поколения, основанных на гетерогенной архитектуре.

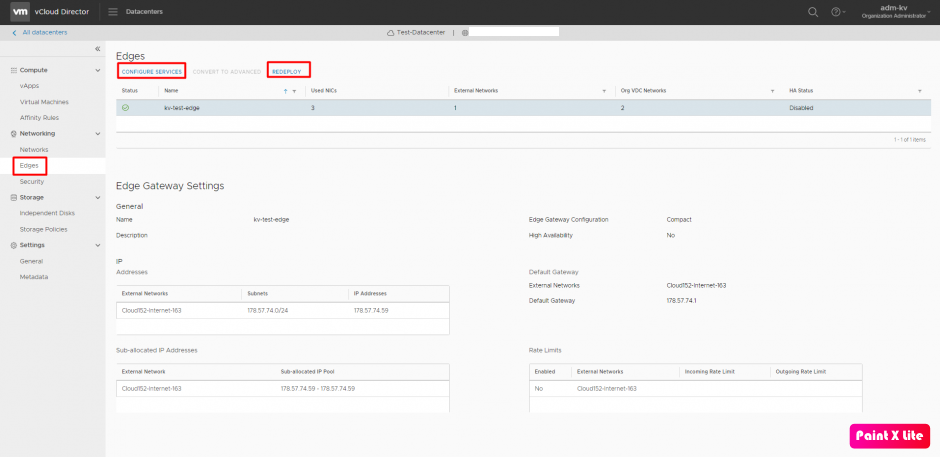

¶ Параметры NSX Edge

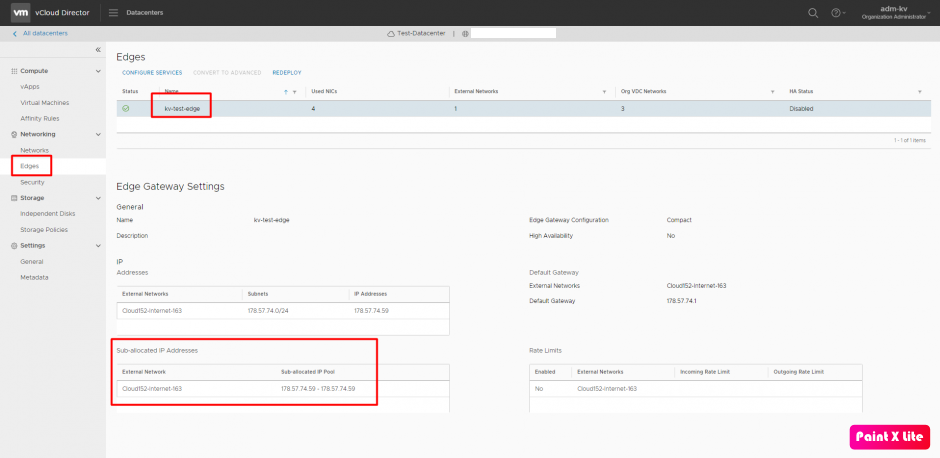

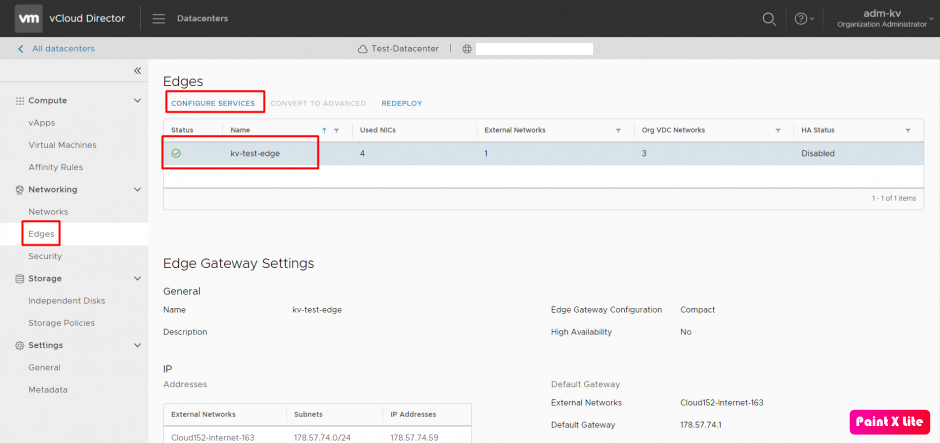

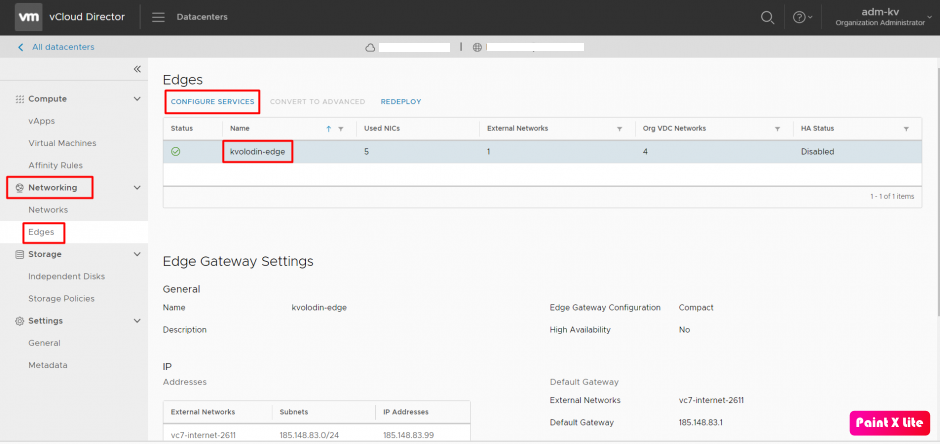

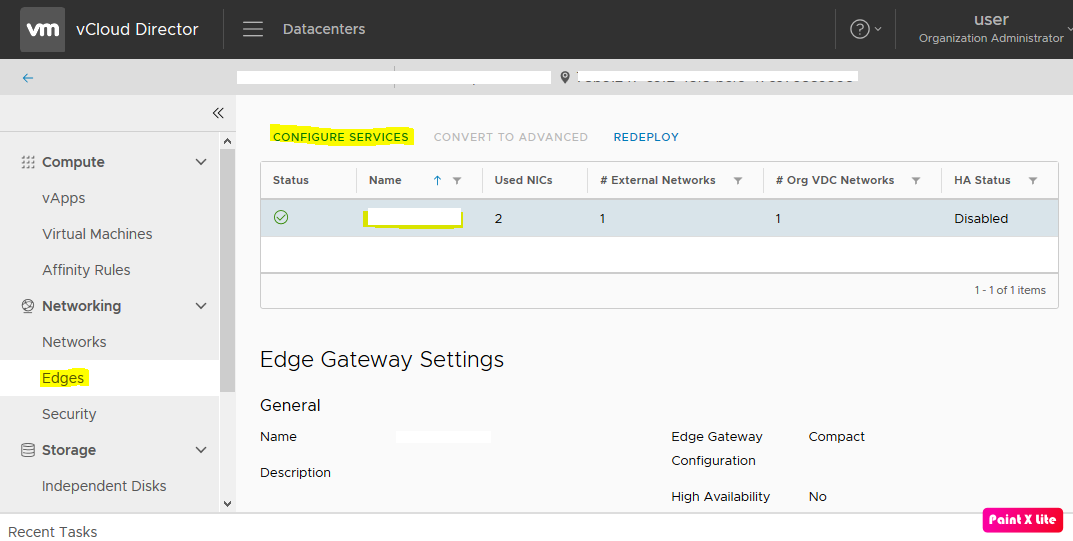

Зайдите в раздел Networking, пункт Edges. Выберите необходимый Edge. В поле внизу отобразятся основные параметры:

- IP Addresses – информация об адресах и сетях, в которые подключены интерфейсы Edge;

- Sub-allocated IP Addresses – IP-адреса, занимаемые интерфейсами Edge;

- Edge Gateway Configuration – форм-фактор, выбирается исходя из нагрузки на Edge;

- High Availability – включен или нет режим высокой доступности Edge;

- External Networks – сети, являющиеся для Edge внешними;

- Default Gateway – шлюз по умолчанию, который использует Edge;

- Rate Limits – ограничения полосы пропускания интерфейсов, подключенных к внешним сетям;

- Кнопка Configure services – вызов меню сервисов Edge (Firewall, NAT, VPN, Load Balancer и т. д.);

- Кнопка Redeploy – переразвернуть Edge с сохранением настроек в случае его некорректной работы.

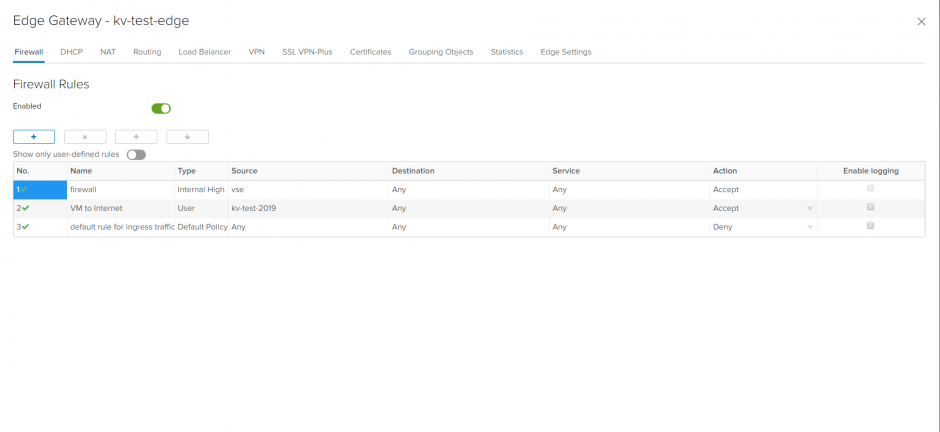

¶ Настройка сервисов NSX Edge

NSX Edge – это элемент vCloud Director, созданный для защиты периметра виртуального дата-центра. NSX Edge сочетает в себе несколько сервисов: Firewall, DHCP, VPN-туннелирование, NAT и балансировку нагрузки.

-

Для настройки сервисов NSX Edge зайдите в раздел Networking, пункт Edges. Выберите необходимый Edge и нажмите кнопку Services.

-

В появившемся окне можно настроить все сервисы vShield Edge.

¶ Где посмотреть, какой внешний IP-адрес у моего виртуального дата-центра?

Зайдите в раздел Networking, пункт Edges. Выберите необходимый Edge. В разделе Sub-allocated IP Addresses вы можете увидеть внешний IP-адрес или их диапазон.

¶ Как настроить Site-to-Site IPSec VPN?

Чаще всего IPSec используется для создания защищенного туннеля, например, между сетью главного офиса и сетью на удаленной площадке или в облаке.

-

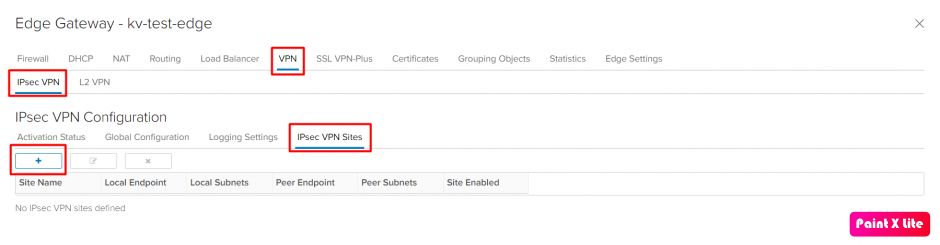

Зайдите в раздел Networking, пункт Edges. Выберите необходимый Edge и нажмите кнопку Configure services.

-

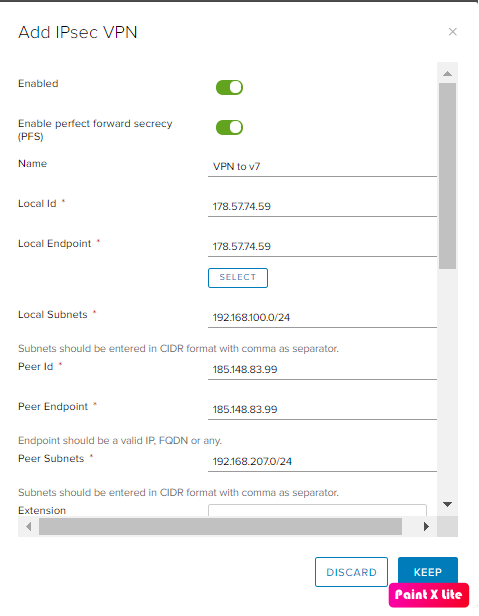

В интерфейсе NSX Edge переходим во вкладку VPN, далее заходим во вкладку IPsec VPN, затем – в раздел IPsec VPN Sites и жмем +, чтобы добавить новую площадку.

-

Заполняем необходимые поля:

Enabled – активирует удаленную площадку.

PFS – гарантирует, что каждый новый криптографический ключ не связан с любым предыдущим ключом.

Local ID и Local Endpoint – внешний адрес NSX Edge.

Local Subnets – локальные сети, которые будет использовать IPsec VPN.

Peer ID и Peer Endpoint – внешний адрес удаленной площадки.

Peer Subnets – сети, которые будут использовать IPsec VPN на удаленной стороне.

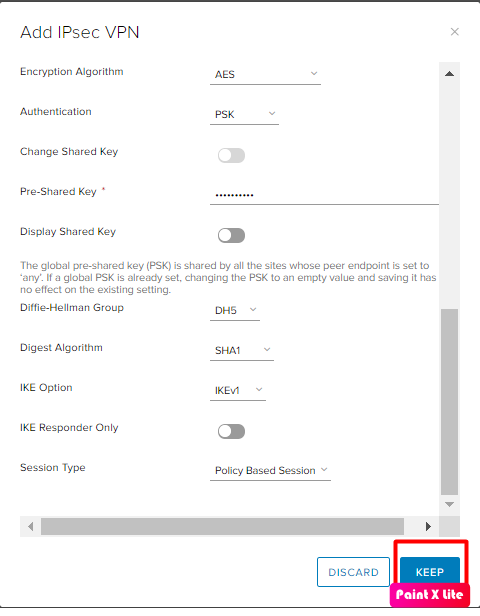

Encryption Algorithm – алгоритм шифрования туннеля.

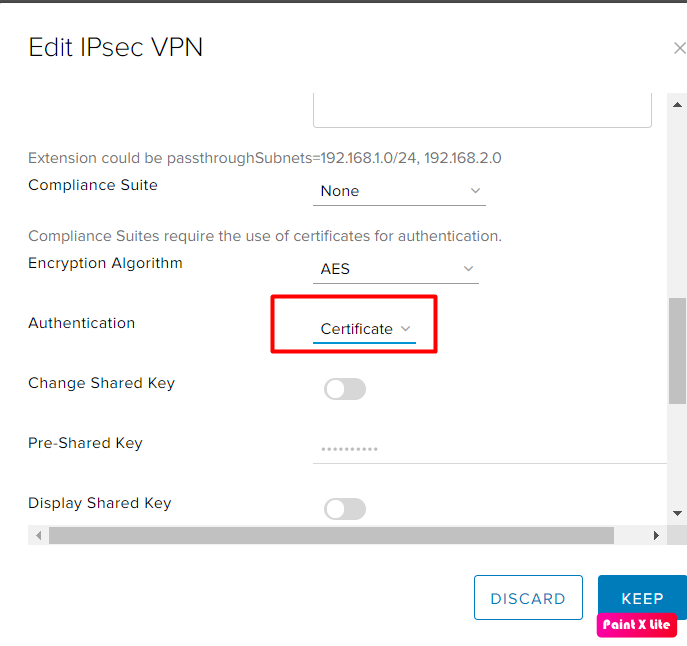

Authentication – как мы будем аутентифицировать пир. Можно использовать Pre-Shared Key либо сертификат.

Pre-Shared Key – указываем ключ, который будет использоваться для аутентификации и должен совпадать с обеих сторон.

Diffie-Hellman Group – алгоритм обмена ключами.

После заполнения необходимых полей нажимаем Keep.

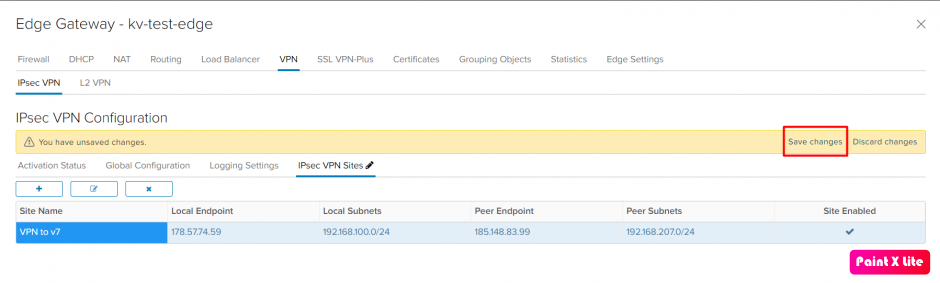

Сохраняем изменения.

-

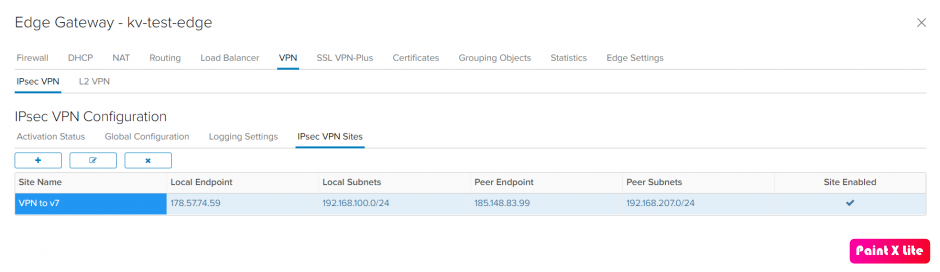

Готово.

-

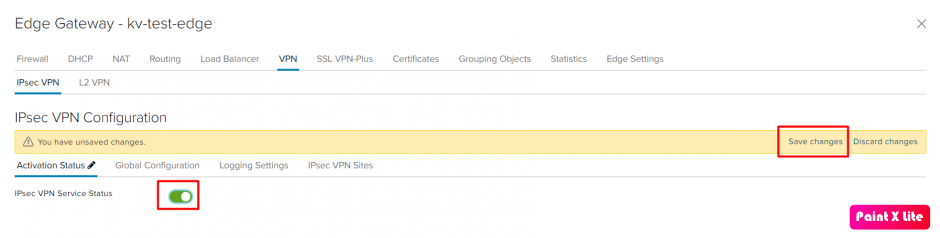

После добавления площадки переходим на вкладку Activation Status и активируем IPsec Service. После этого сохраняем изменения, нажав Save changes.

-

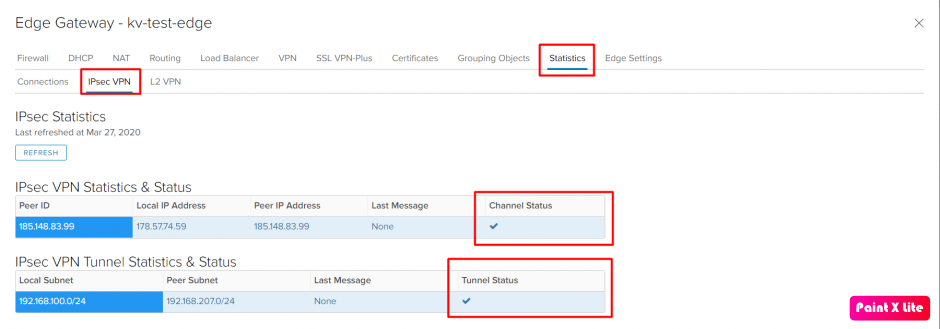

После того, как настройки будут применены, переходим во вкладку Statistics —> IPsec VPN и проверяем статус туннеля. Видим, что туннель поднялся.

-

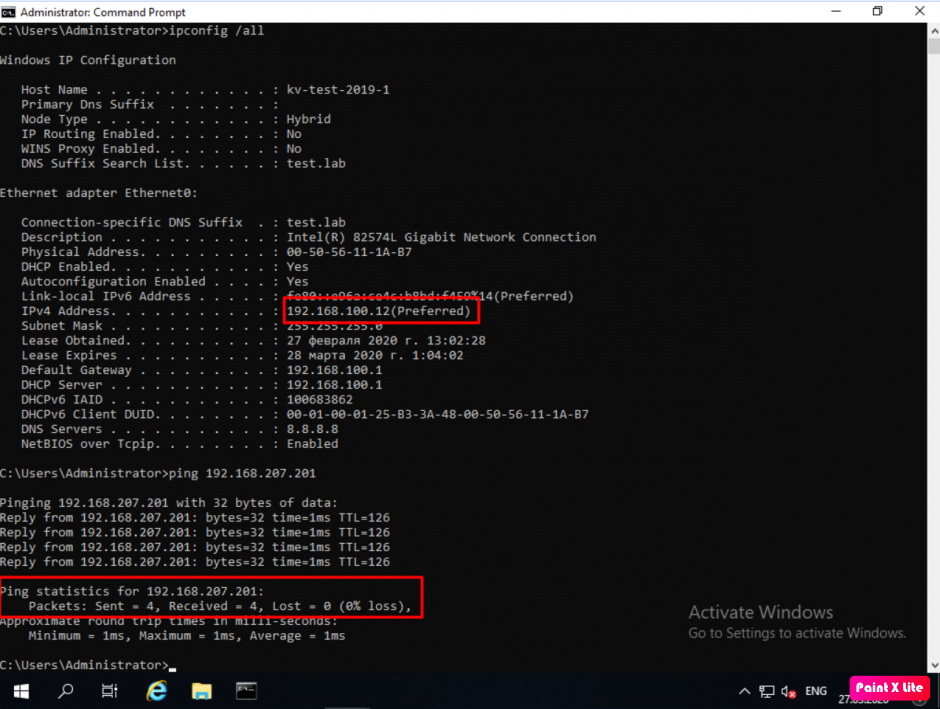

Проверим работу туннеля из виртуальной машины:

-

Все готово, site-to-site IPsec VPN настроен и работает.

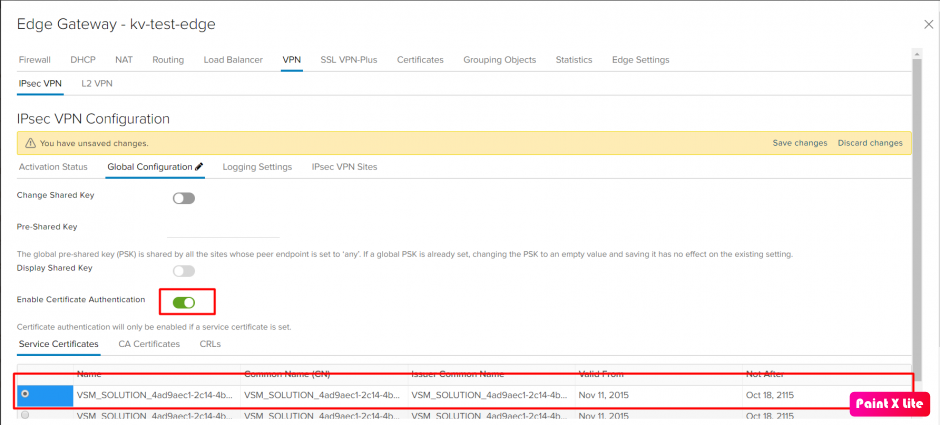

В этом примере мы использовали PSK для аутентификации пира, но возможен также вариант с аутентификацией по сертификатам. Для этого нужно перейти во вкладку Global Configuration, включить аутентификацию по сертификатам и выбрать сам сертификат.

Кроме того, в настройках сайта необходимо будет поменять метод аутентификации.

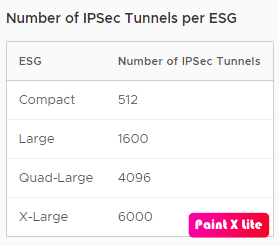

Отмечу, что количество IPsec-туннелей зависит от форм-фактора развернутого Edge Gateway.

¶ Как настроить SSL VPN?

SSL VPN-Plus – один из вариантов Remote Access VPN. Он позволяет удаленным пользователям безопасно подключаться к частным сетям, находящимся за шлюзом NSX Edge. Зашифрованный туннель в случае SSL VPN-plus устанавливается между клиентом (Windows, Linux, Mac) и NSX Edge.

-

Зайдите в раздел Networking, пункт Edges. Выберите необходимый Edge и нажмите Configure services.

-

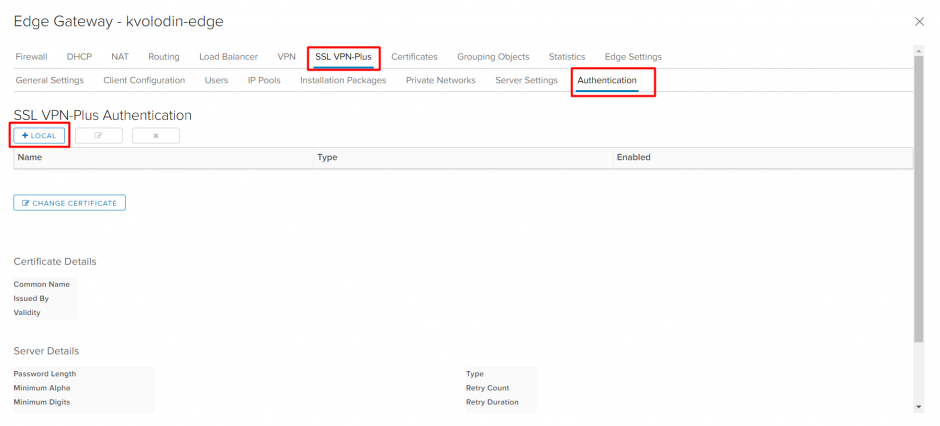

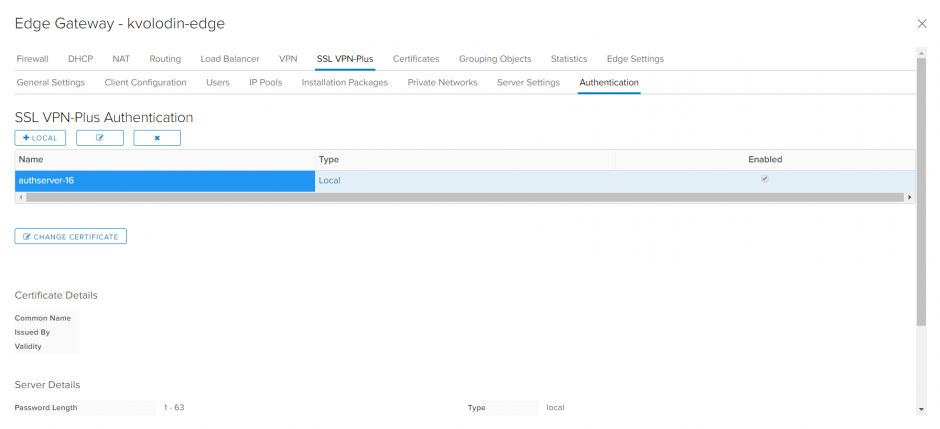

Перейдите на вкладку SSL VPN-Plus, затем в Authentication и нажмите +. Для аутентификации используйте локальный сервер на самом NSX Edge.

-

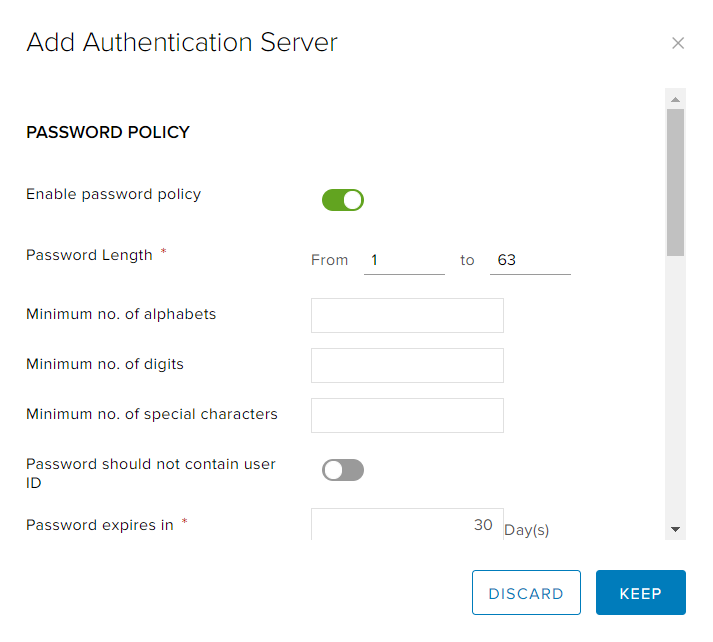

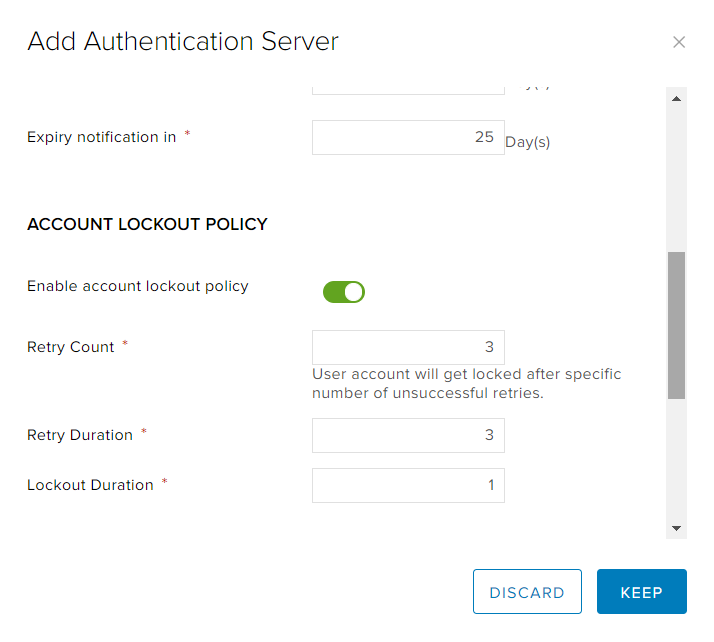

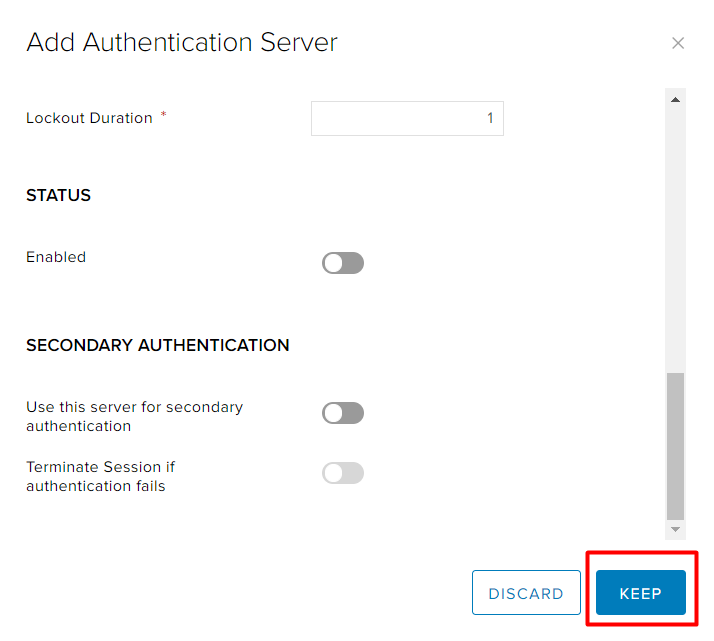

Выберите политики для генерирования новых паролей и настройте опции по блокировке пользовательских аккаунтов (например, количество повторных попыток при неправильном вводе пароля).

После настройки всех параметров нажмите Keep. У вас настроен локальный сервер аутентификации.

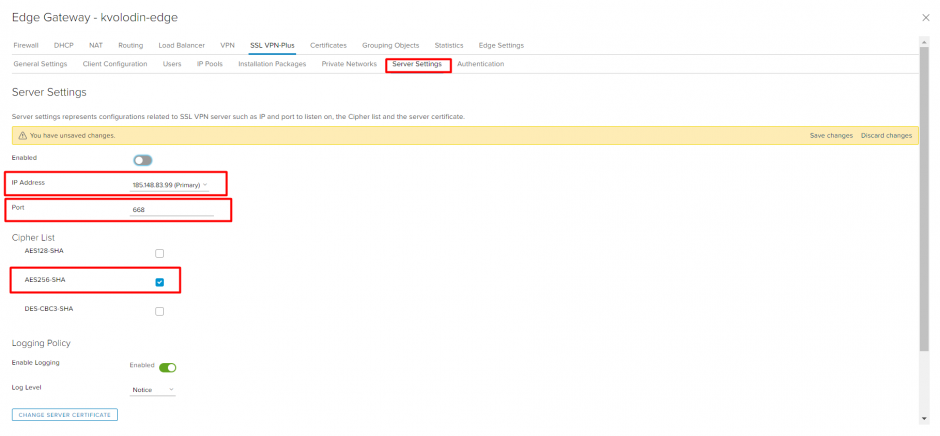

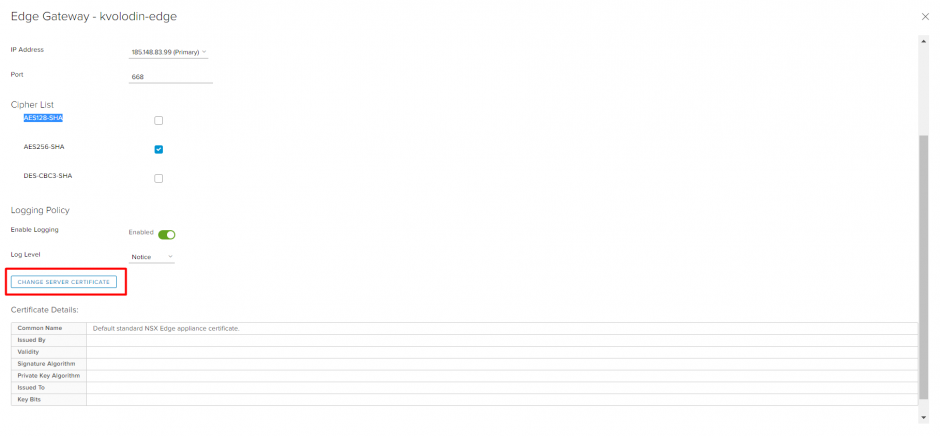

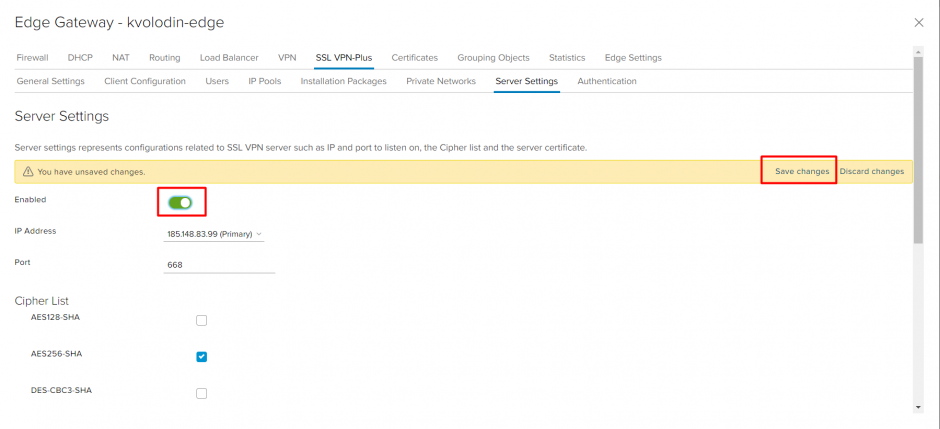

- Далее переходите к Server Settings. Выберите адрес и порт, на котором сервер будет слушать входящие соединения, включите логирование и выберите необходимые алгоритмы шифрования.

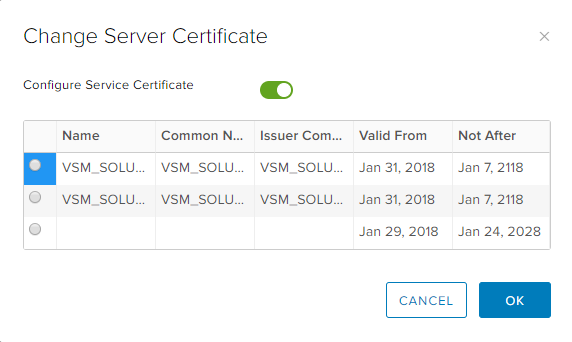

Здесь же можете изменить сертификат, который будет использовать сервер.

-

Включите сервер и не забудьте сохранить настройки.

-

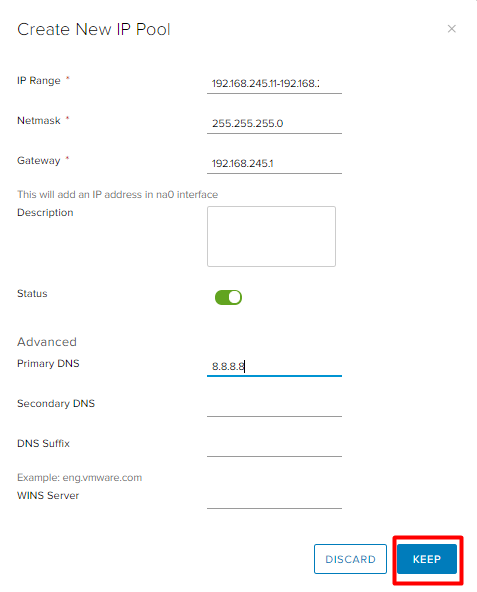

Далее необходимо настроить пул адресов, которые вы будете выдавать клиентам при подключении. Эта сеть отделена от любой подсети в вашей среде NSX, ее не нужно настраивать на других устройствах в физических сетях, за исключением маршрутов, которые на нее указывают.

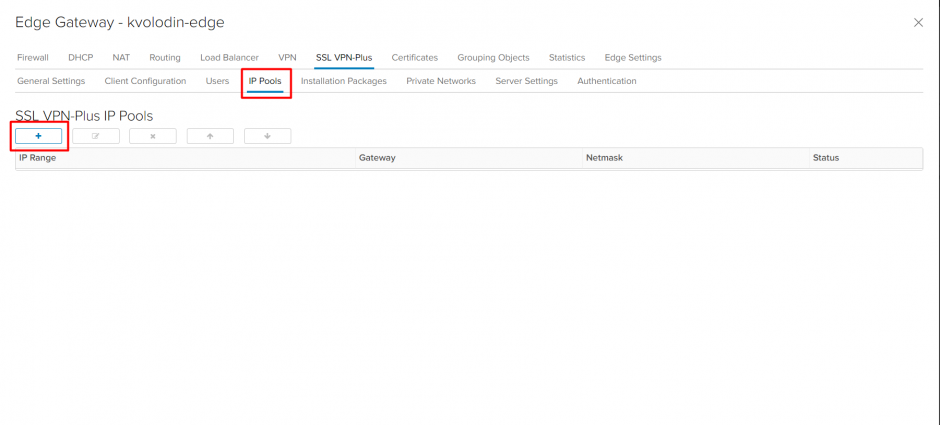

Перейдите во вкладку IP Pools и нажмите +.

-

Выберите адреса, маску подсети и шлюз. Здесь же можно изменить настройки для DNS- и WINS-серверов.

-

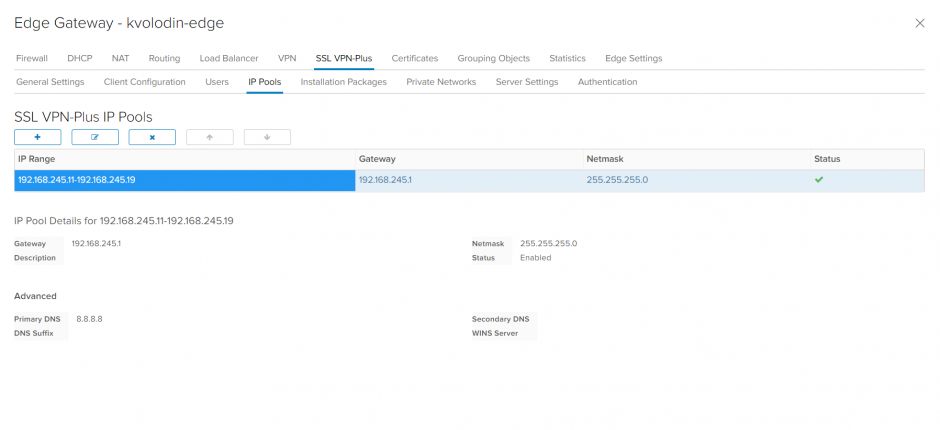

Так выглядит получившийся пул.

-

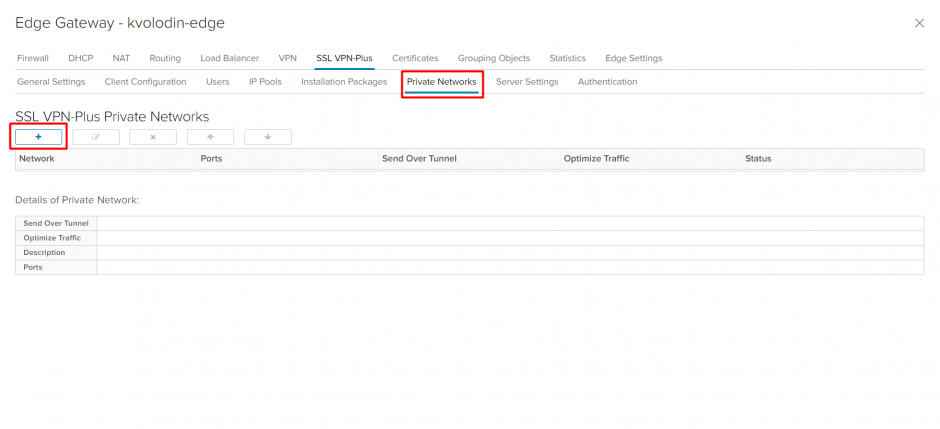

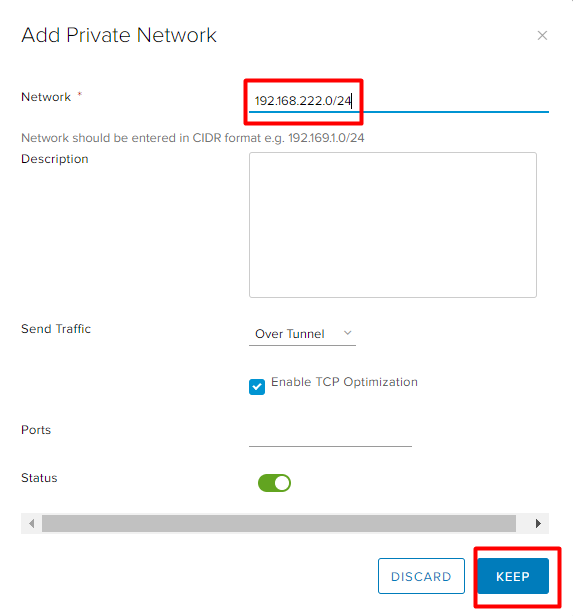

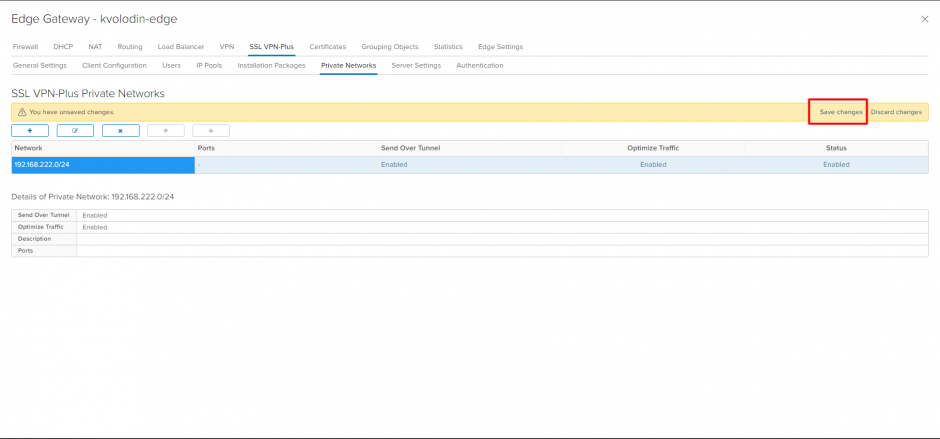

Теперь добавьте сети, доступ к которым будет у подключающихся к VPN пользователей. Перейдите во вкладку Private Networks и нажмите +.

-

Заполните:

Network – локальную сеть для доступа удаленных пользователей.

Send traffic – выберите вариант отправки трафика к сети:

over tunnel – через туннель,

bypass tunnel – напрямую в обход туннеля.

Enable TCP Optimization – галкой включите оптимизацию, если выбрали вариант over tunnel. Здесь можно указать номера портов, для которых необходимо оптимизировать трафик. Трафик для оставшихся портов этой сети не будет оптимизирован. Если номера портов не указаны, трафик для всех портов оптимизируется.

Сохраните настройки.

-

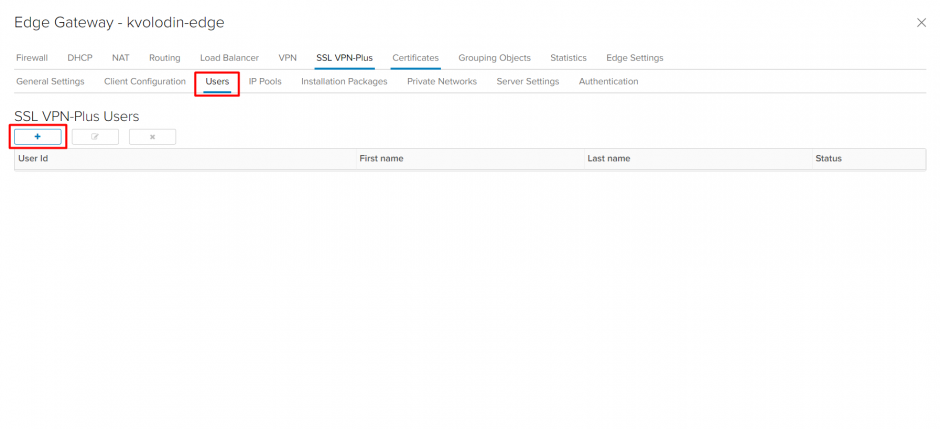

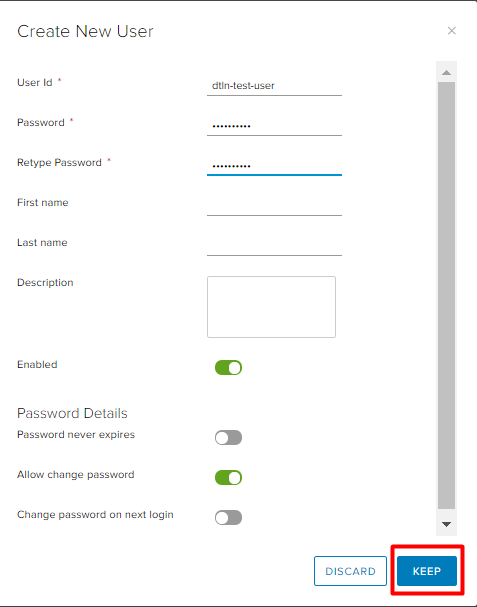

Используется локальная аутентификация, так что необходимо создать пользователей.

-

Здесь задаете базовые вещи вроде имени и пароля. Дополнительно можете запретить пользователю изменять пароль или, наоборот, разрешите задать смену пароля при следующем входе.

-

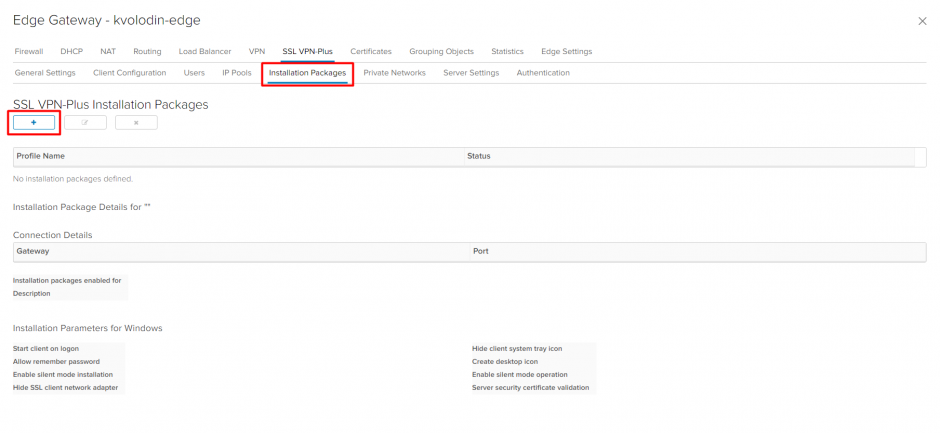

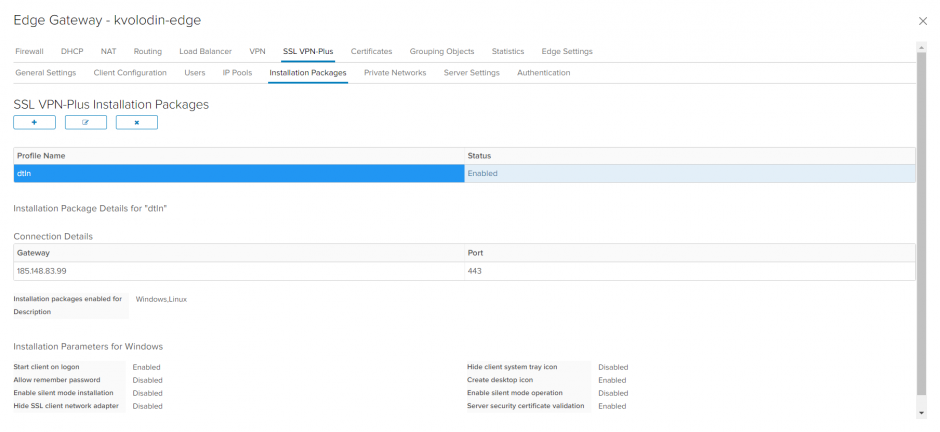

После добавления всех пользователей перейдите на вкладку Installation Packages. Кнопкой + создайте инсталлятор, который скачает для установки удаленный сотрудник.

-

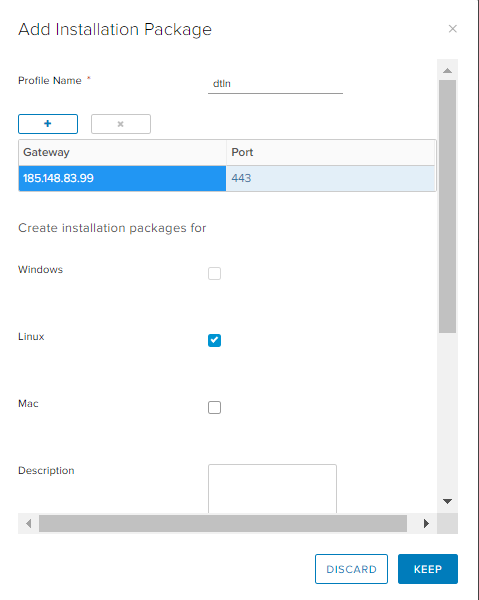

Нажмите +. Выберите адрес и порт сервера, к которому будет подключаться клиент, и платформы, для которых нужно сгенерировать установочный пакет.

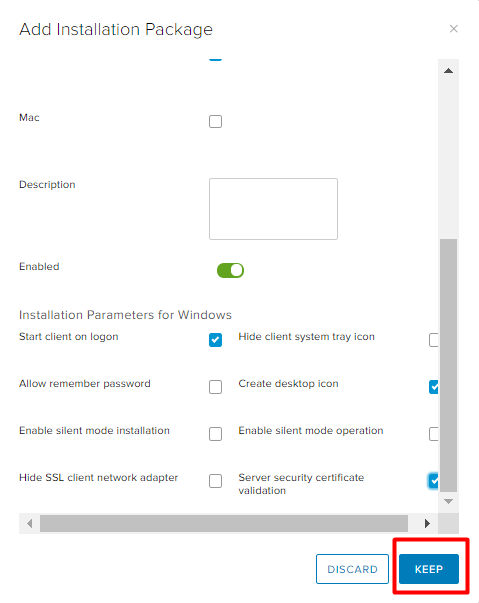

Ниже в этом окне укажите параметры клиента для Windows. Выберите:

start client on logon – VPN-клиент будет добавлен в автозагрузку на удаленной машине;

create desktop icon – создаст иконку VPN-клиента на рабочем столе;

server security certificate validation – будет валидировать сертификат сервера при подключении.

-

Настройка сервера завершена.

-

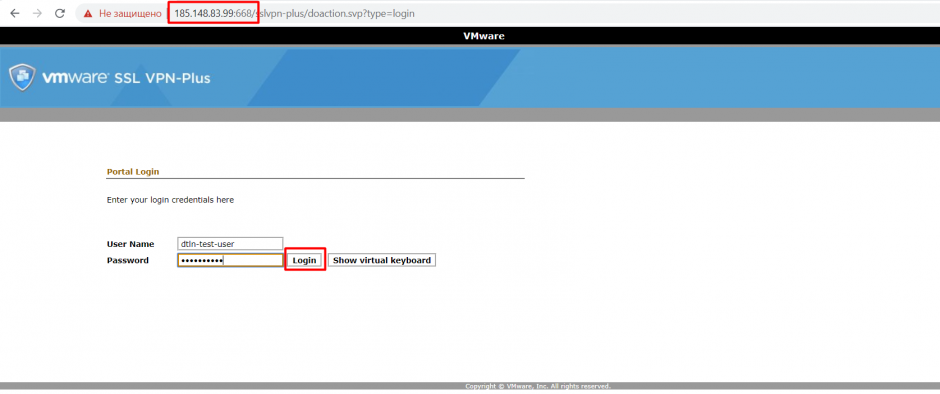

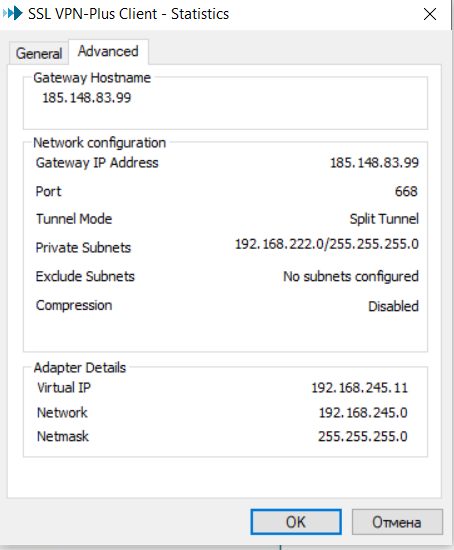

Теперь скачайте созданный вами установочный пакет на удаленный ПК. При настройке сервера вы указали его внешний адрес (например, 185.148.83.99) и порт (668). По этому адресу необходимо перейти в веб-браузере. В нашем примере это https://185.148.83.99:668.

В окне авторизации вводим учетные данные пользователя, которого мы создали.

-

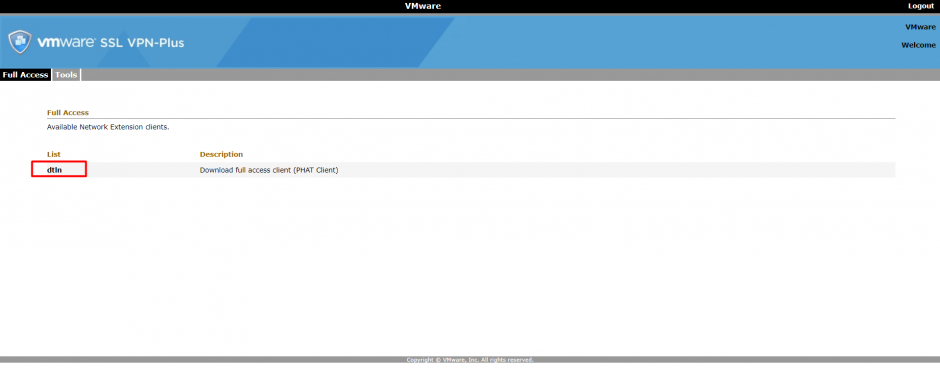

После авторизации появляется список установочных пакетов, доступных для загрузки. В примере создан только один – его и скачайте.

-

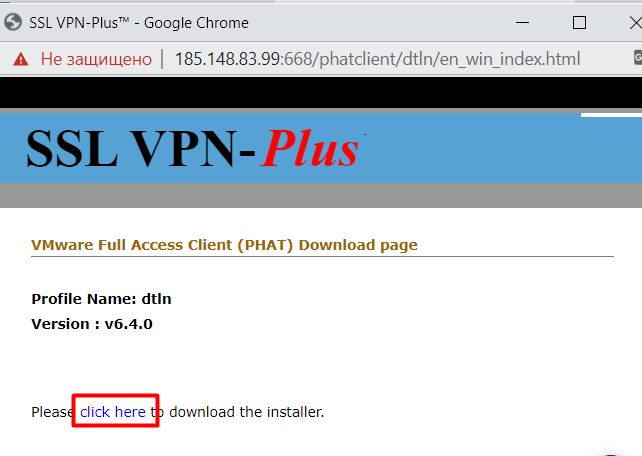

Кликните по ссылке, начнется скачивание клиента.

-

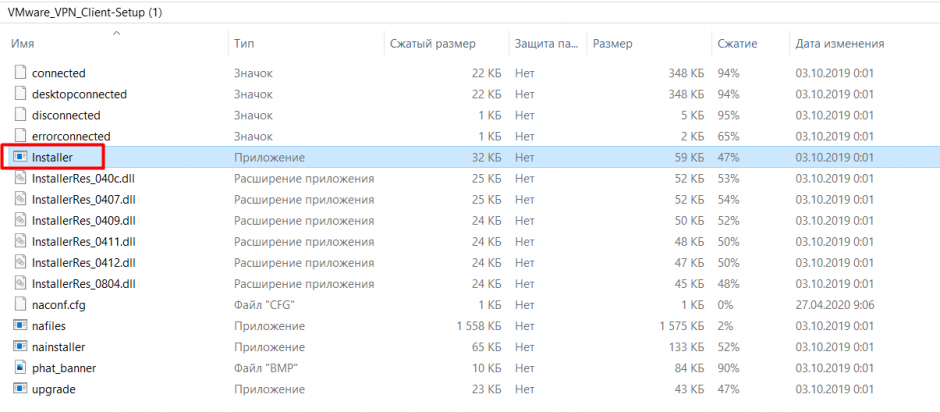

Распакуйте скачанный архив и запустите инсталлятор.

-

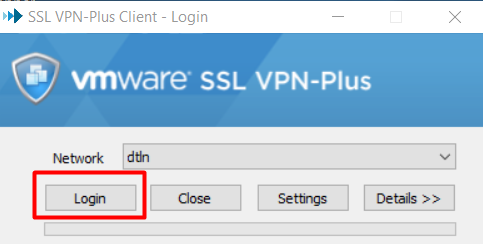

После установки запустите клиента, в окне авторизации нажмите Login.

-

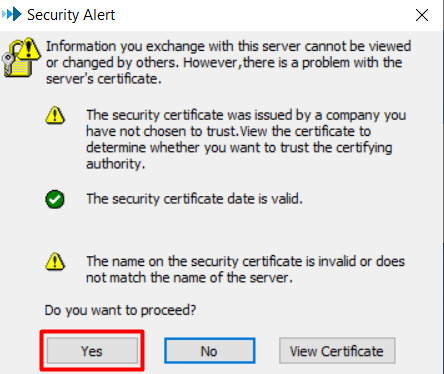

В окне проверки сертификата выберите Yes.

-

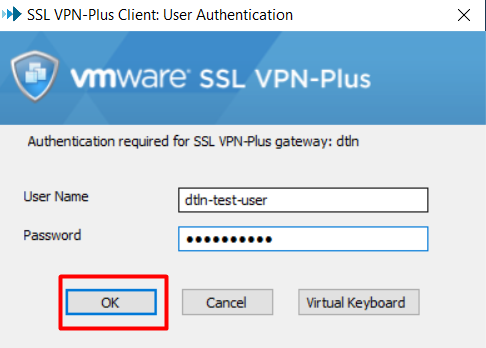

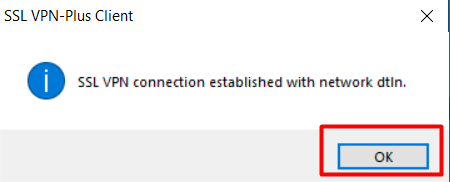

Введите учетные данные для созданного пользователя и увидите, что подключение завершено успешно.

-

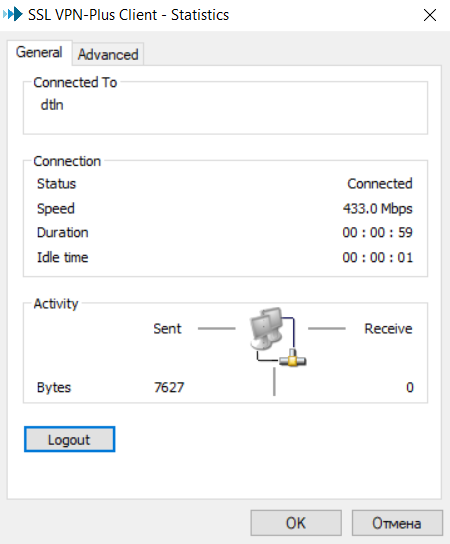

Проверьте статистику VPN-клиента на локальном компьютере.

-

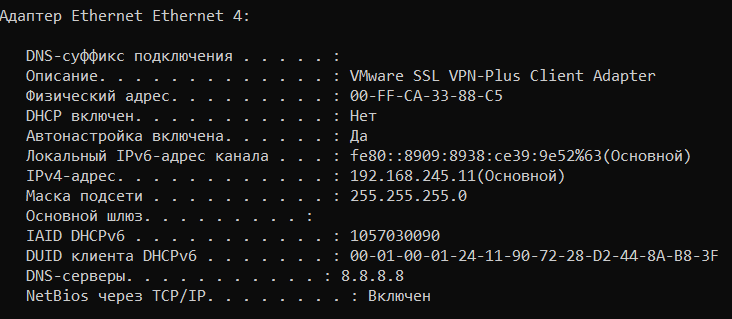

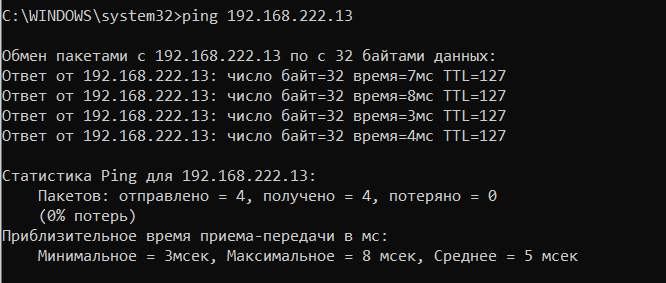

В командной строке Windows (ipconfig /all) видим, что появился дополнительный виртуальный адаптер, и есть связность с удаленной сетью ,и все работает:

¶ Проброс портов, настройка NAT

-

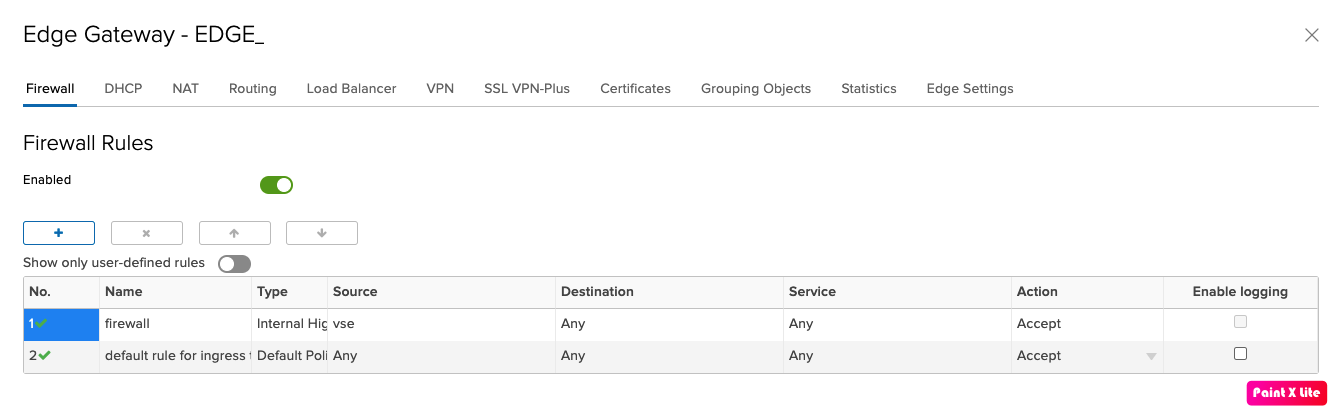

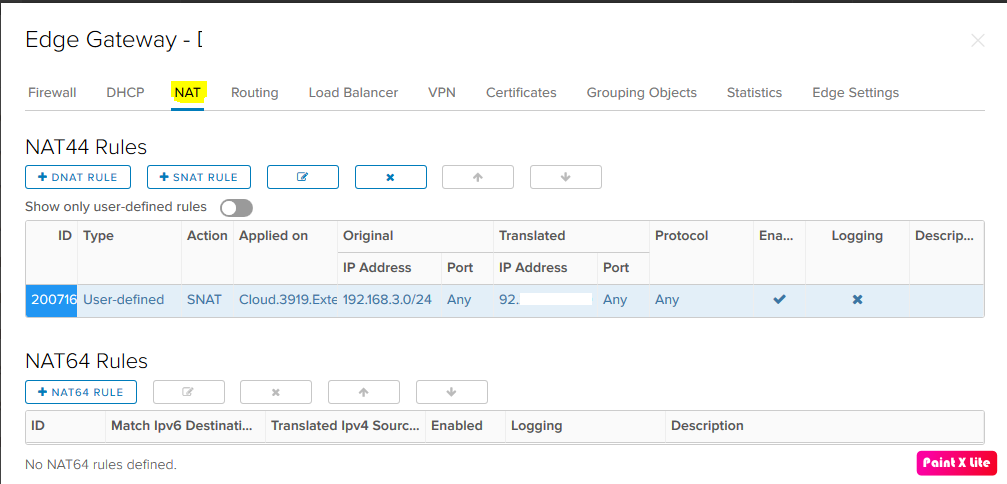

Откройте консоль управления vCloud Director. Войдите в систему в качестве администратора организации. В консоли управления vCloud перейдите в ваш vDC, в левом меню выберите Edges, укажите ваш Edge Gateway и нажмите кнопку Configure Services.

-

Откроется новое окно. Перейдите во вкладку NAT.

По умолчанию после создания организации в вашем Edge Gateway будет присутствовать одно правило – SNAT. Оно обеспечивает доступ виртуальных машин в интернет.

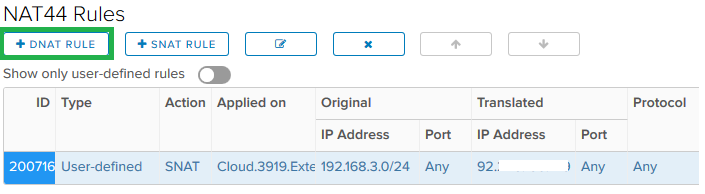

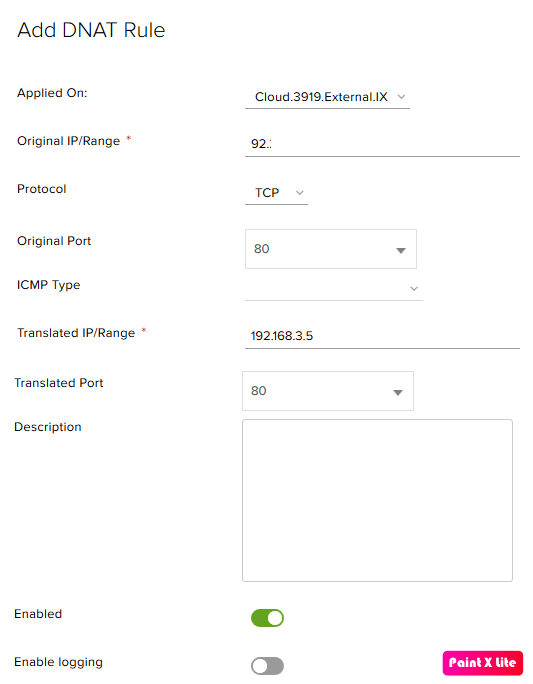

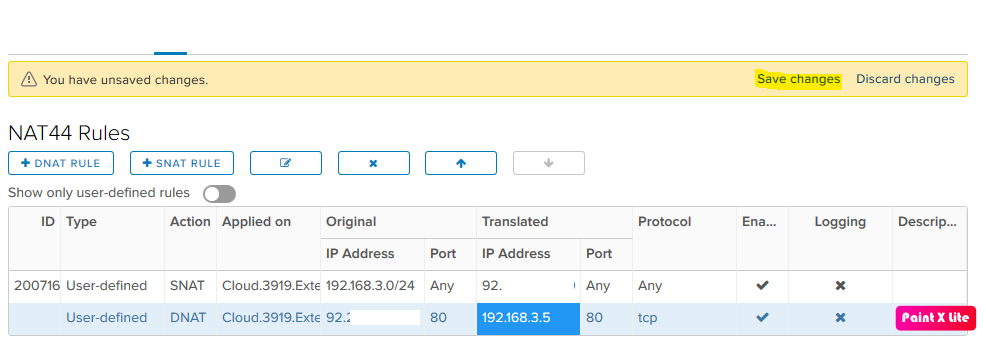

- В качестве примера создадим правило проброса для WEB сервиса со стандартным портом 80, на адрес виртуальной машины – 192.168.3.5 . Для начала необходимо нажать кнопку “+ DNAT RULE”.

Откроется новое окно, в котором необходимо указать следующие поля:

Applied On: Указываем внешнюю сеть, в данном случае - Cloud.3919.External.IX

Original IP/Range: Внешний адрес Edge Gateway, можно узнать из SNAT правила – 92.ххх.ххх.ххх

Protocol: для WEB сервисов - TCP

Original Port: порт для внешнего IP Edge Gateway - 80

Translated IP/Range: локальный IP адрес виртуальной машины с WEB сервисом – 192.168.3.5

Translated Port: порт для локального IP адреса виртуальной машины - 80

Enabled: переключатель включающий и выключающий правило.

После нажмите кнопку KEEP, и новое правило будет добавлено в список.

Для применения и сохранения настроек необходимо нажать кнопку Save Changes:

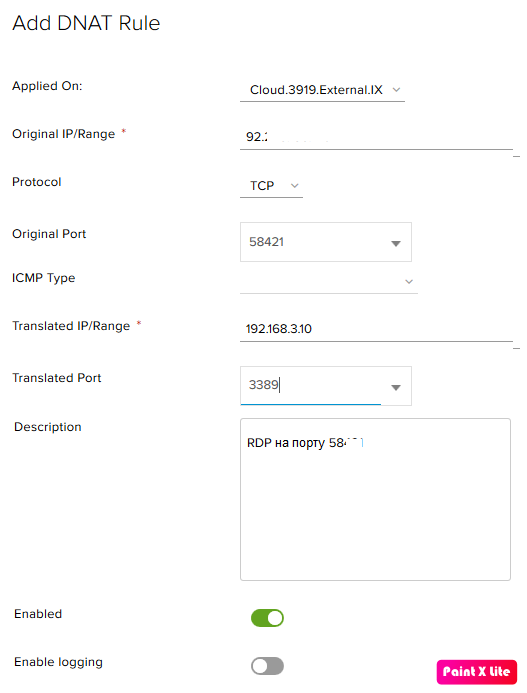

- В целях безопасности при пробросе портов для таких служб как SSH, TELNET, RDP рекомендуем использовать нестандартные внешние порты. Либо настроить фильтрацию доступа в Firewall.

Пример правила для RDP сервера (локальный IP 192.168.3.10) который будет доступен по IP 92.xxx.xxx.xxx + порт 58xxx

Нестандартный внешний порт для RDP не гарантирует 100% защиту от взлома по этому протоколу, но отсеет большую часть ботов, сканирующих только стандартные порты и их вариации.

¶ VMware OVF Tool

VMware OVF Tool – продукт для импорта и экспорта файлов формата .ovf из программ разработчика VMware. Программа используется для преобразования файлов формата .vmx в .ovf в целях создания виртуальных модулей из виртуальных машин.

Первый шаг – загрузка продукта из официального источника. https://code.vmware.com/web/tool/4.4.0/ovf В установщике программы выберите нужную версию.

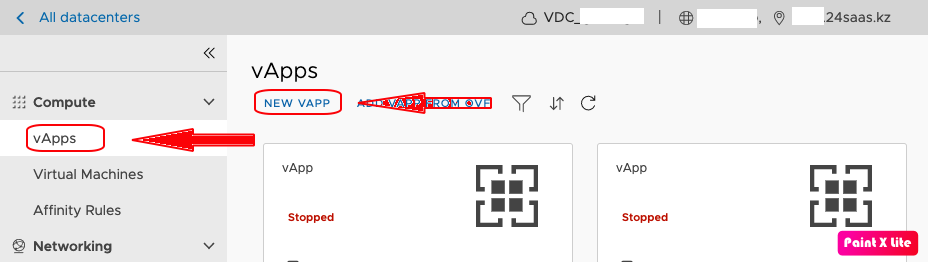

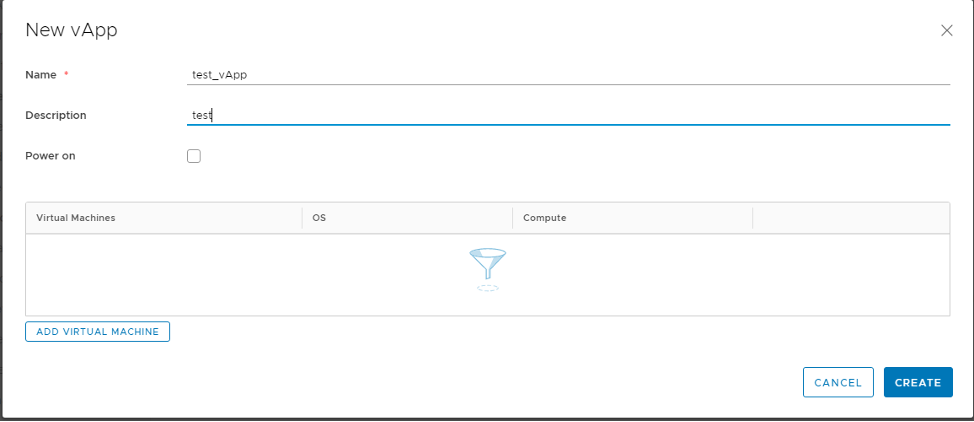

Зайти в VDC и создать новый vApp. Зайти на вкладку vApp и нажать кнопку «New vApp»

Дать имя vApp и описание и нажать кнопку «Create»

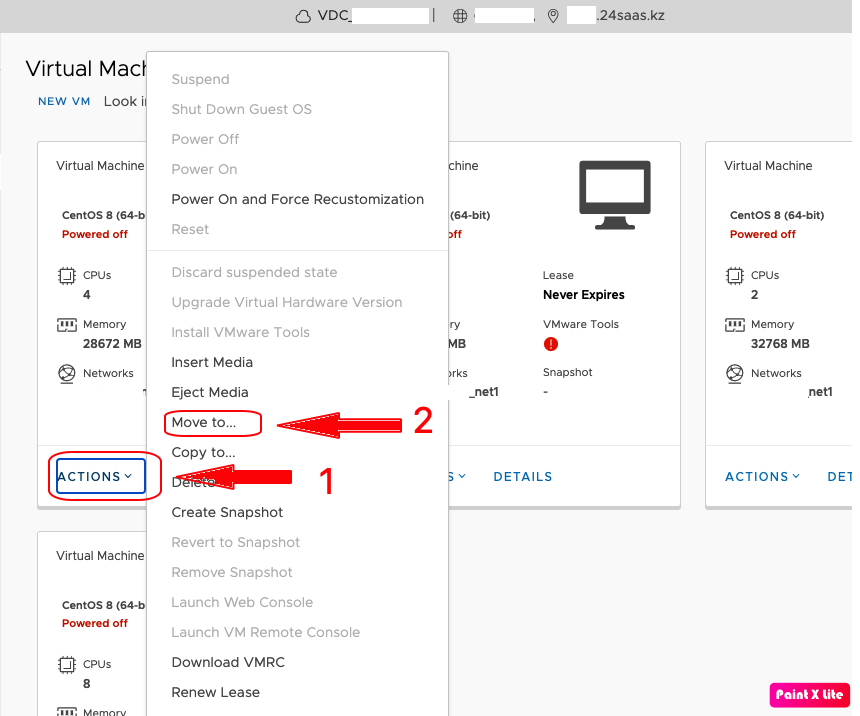

Выбрать VM, которую необходимо перенести в vApp и нажать кнопку «Actions – Move to»

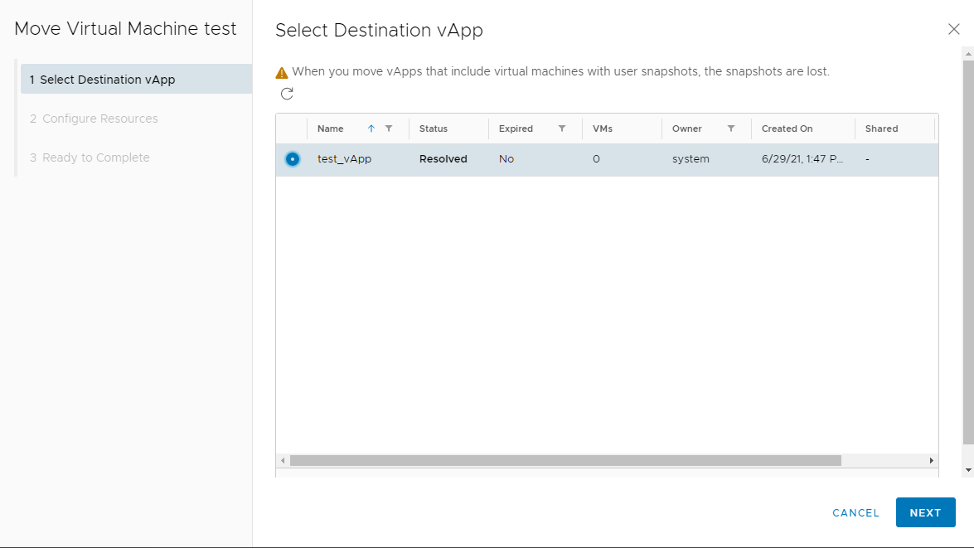

Выбрать vApp, в который необходимо поместить VM

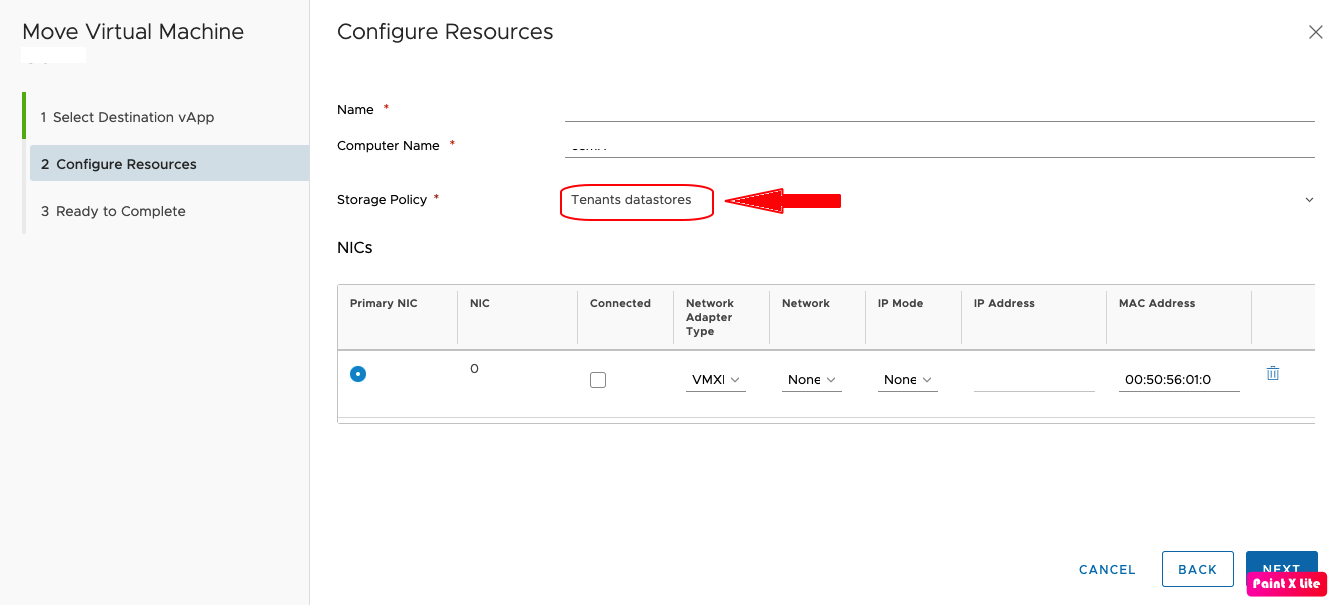

Указать параметры хранилища и сети

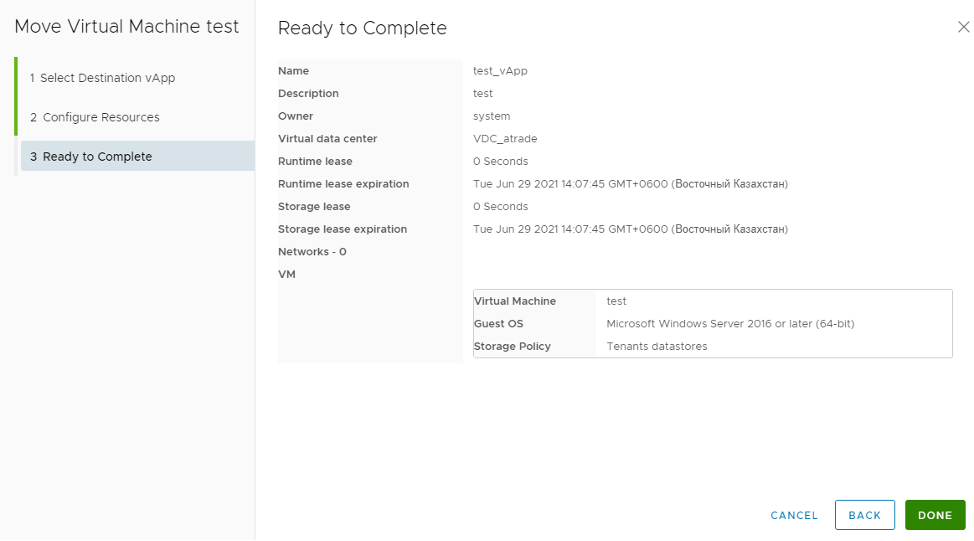

Нажать кнопку «Done» для завершения

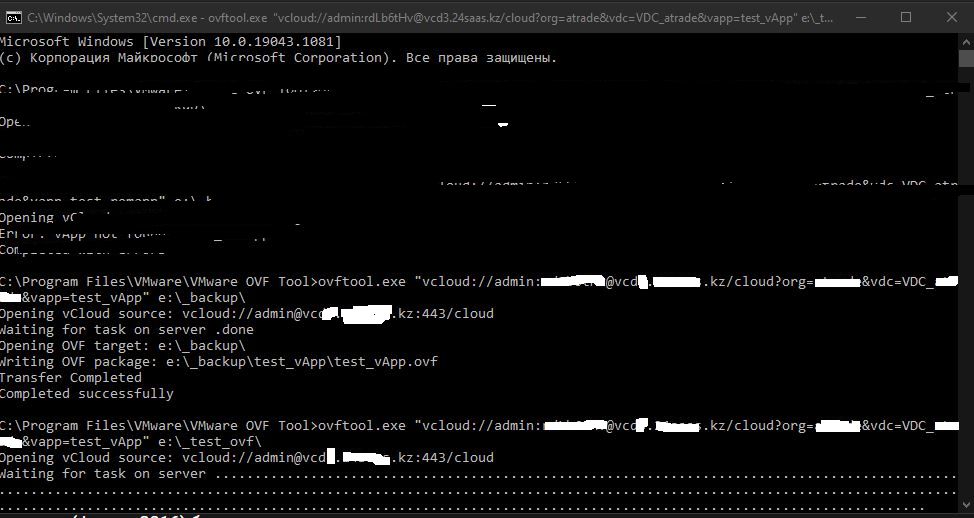

Для выгрузки OVF-файла необходимо запустить команду

ovftool.exe "vcloud://admin_name:password@vcd.provider.kz/cloud?org=company_name&vdc=VDC_company_name&vapp=vApp_name" e:/_test_ovf/

При четком следовании инструкции по установке, процесс миграции виртуальной машины VMware осуществится успешно.

¶ VMware OVF Tool для vCenter

VMware OVF Tool – продукт для импорта и экспорта файлов формата .ovf из программ разработчика VMware. Программа используется для преобразования файлов формата .vmx в .ovf в целях создания виртуальных модулей из виртуальных машин.

Первый шаг – загрузка продукта из официального источника. https://code.vmware.com/web/tool/4.4.0/ovf В установщике программы выберите нужную версию.

ovftool.exe vi://vCenterName.DomainName.local/DataCenterName/vm/VirtualMachineName DriveNamePathName/OvaFileName.ova

Необходимо указать имена vCenter, имя DataCenter, имя VirtualMachine, Имя диска и каталог куда будет скопирован образ OVA.

Перед выгрузкой необходимо отключить ISO-файлы от VM.

Оригинал статьи http://www.vmwarearena.com/export-vm-to-ova-or-ovf-using-ovf-tool/

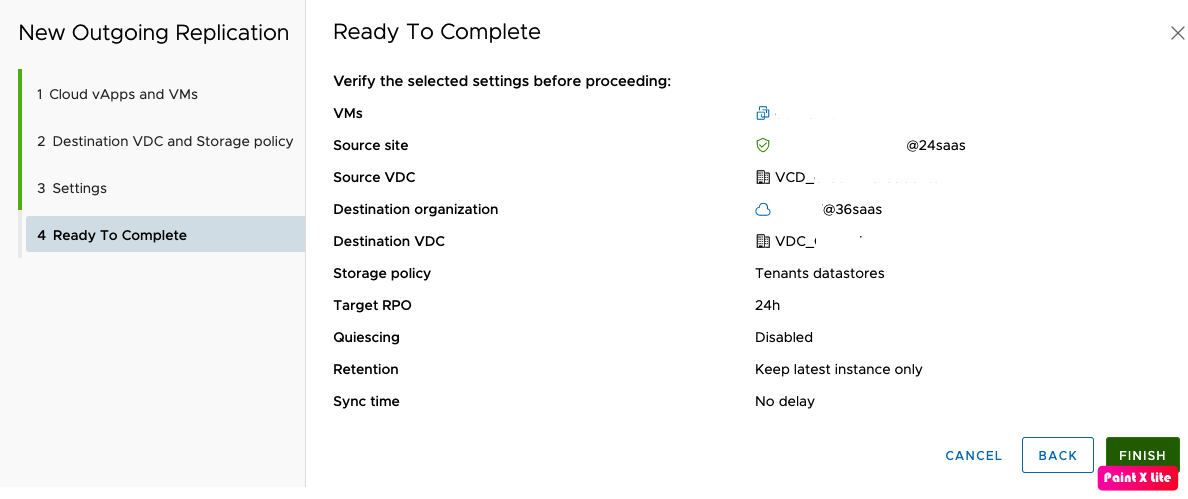

¶ VMware vCloud Availability

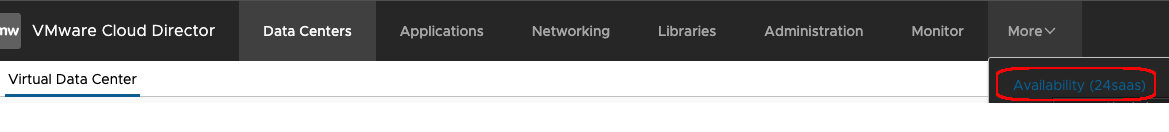

Для настройки vCloud Availability необходимо выбрать соотвествующий пункт меню в вашем VDC

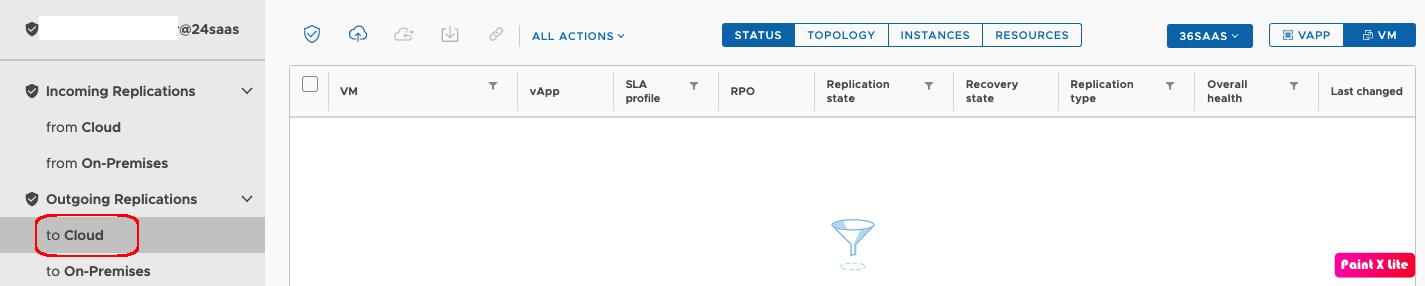

Выбрать необходимый вид синхронизации, в данном случае "to Cloud"

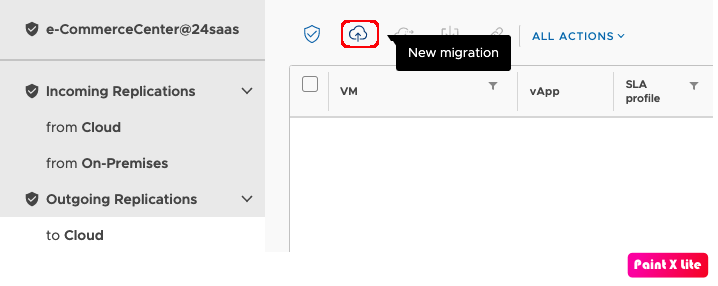

Выбрать необходимый пункт защиты, в данном случае "New migration"

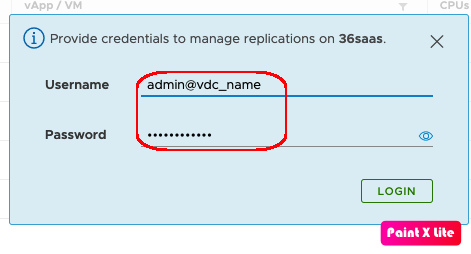

Указать данные входа для удалённого VDC в формате "имя пользователя@наименование организации" (данные получаете у провайдера, поставщика услуги)

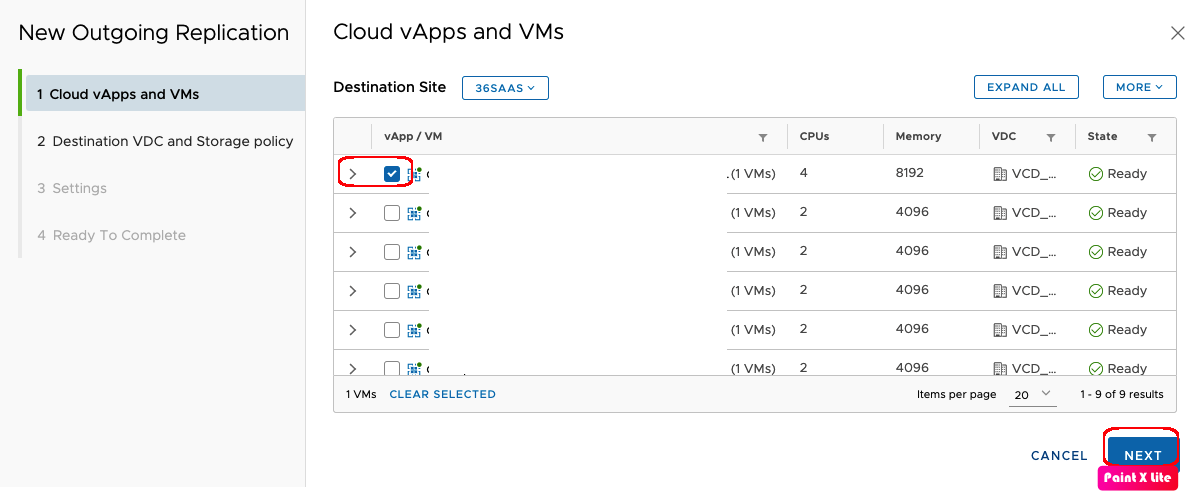

Выбрать необходимые VM

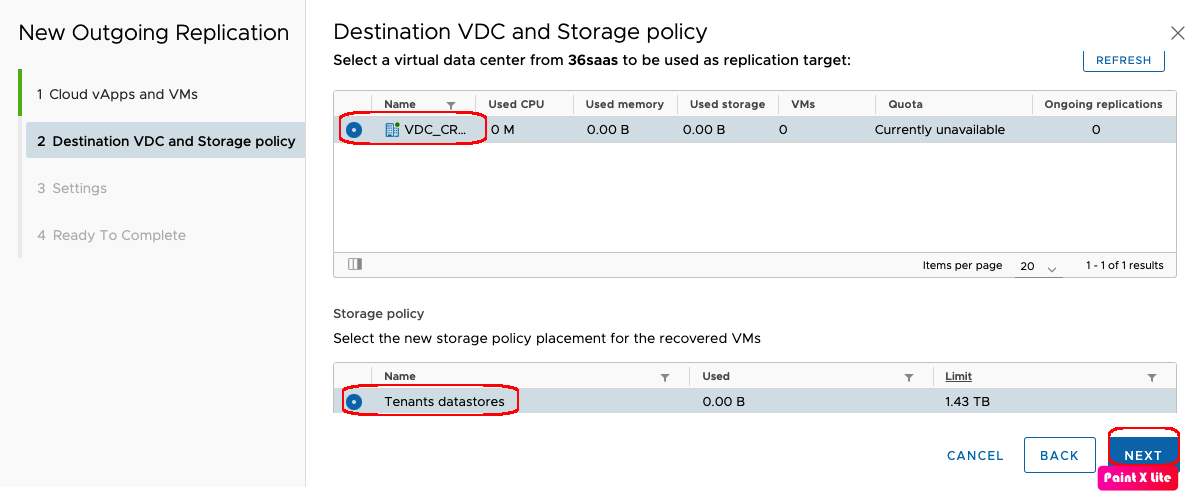

Указать данные принимающей стороны: VDC, Storage Policy

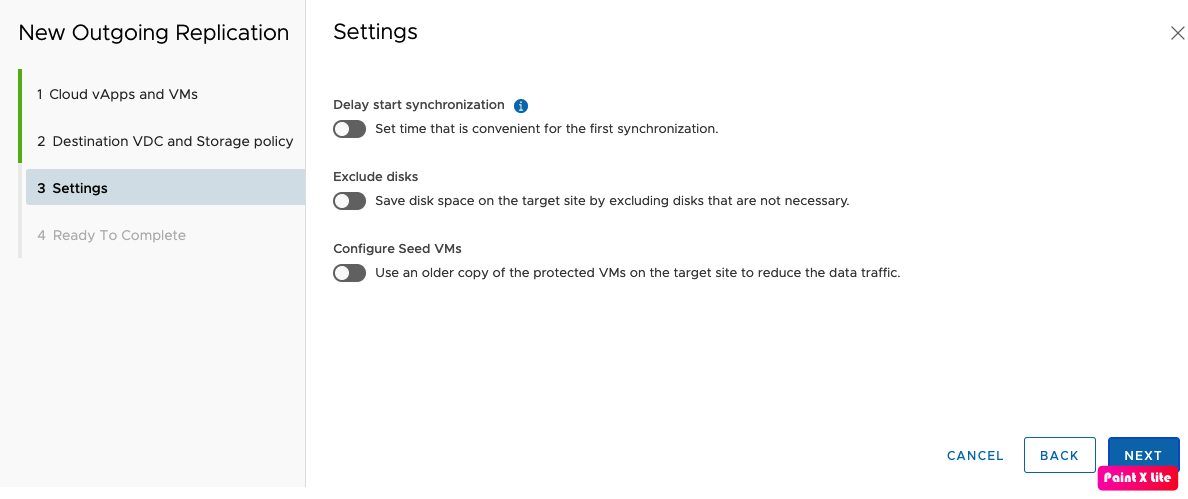

Проверить данные и нажать "Finish"

После настройки начнётся синхронизация между VDC

¶ Как понизить версию VM Hardware (виртуального железа)

Способ 1. Virtual Hardware Version уменьшаем загрузкой через vSphere Clientна рабочий компьютер, VMware ESXi уведомляем методом удаления/добавления в инвентарь.

1 Выключите виртуальную машину, если она включена;

2 Удалите виртуальную машину из инвентаря хоста используя команду Remove from Inventory;

3 Используя vSphere Client загрузите <machine_name>.vmx к себе на компьютер.

4 Найдите в загруженном файле строку virtualHW.version = «10» (обычно третья), и исправьте10 на 9;

5 Загрузите измененный файл обратно используя vSphere Client;

6 Добавьте виртуальную машину в инвентарь и запустите при необходимости.

Способ 2. Virtual Hardware Version уменьшаем через SSH, VMware ESXiуведомляем методом его перезагрузки.

1 Выключите все виртуальные машины на хосте;

2 Подключитесь к хосту через SSH;

3 Для каждой виртуальной машины выполните:

A Используя SSH подключение выполните:

cd

/vmfs/volumes/

<datastore_name>/<machine_name>

vi

<machine_name>.vmx

B Найдите строку virtualHW.version = «10» (обычно третья), и исправьте 10 на 9;

C Сохраните файл.

4 Перезагрузите VMware ESXi.

¶ Правила Affinity и Anti-Affinity

Правила Affinity и Anti-Affinity позволяют размещать набор VM на разных или на одном хосте гипервизора в зависимости от требований.

Affinity Rule – помещает выбранные виртуальные машины на один хост виртуализации.

Этот вариант может быть использован для виртуальных машин требующих предельно высокую скорость передачи данных по сети между друг другом. Трафик не будет выходить за пределы одного хоста виртуализации, что обеспечит максимальную сетевую производительность.

Внимание! Добавление в Affinity Rule высоконагруженных машин с большим потреблением CPU и RAM (либо добавление всех машин вашей подписки) может негативным образом отразиться на их производительности, так как они будут делить ресурсы одного хоста. Так же не стоит добавлять в Affinity Rule виртуальные машины, обеспечивающие балансировку и отказоустойчивость одного сервиса (ноды одного кластера).

Anti-Affinity Rule – размещает выбранные виртуальные машины на разные хосты виртуализации.

Этот вариант используется для обеспечения максимальной отказоустойчивости сервиса, настроенного в рамках кластера из нескольких виртуальных машин.

Правила Affinity и Anti-Affinity могут быть:

required (обязательные) — VM подчиняются правилу, если для его выполнения есть ресурсы;

preferred (предпочтительные) — VM подчиняются правилу, если оно не противоречит другим факторам.

¶ Добавление правила Affinity

Чтобы создать правило Affinity:

В разделе Data Centers нажмите на карточку виртуального ЦОД и в меню слева выберите Affinity Rules.

В списке Affinity Rules нажмите NEW.

Заполните параметры:

Name — название правила.

Enable — включить или отключить правило. Если убрать флаг, правило не активируется после того, как вы его создадите.

Required — включить или отключить обязательное выполнение правила.

Выберите VM, к которым будет применяться правило.

Нажмите SAVE.

Если на платформе выполняется другая задача, например миграция VM, правило Affinity применится после завершения активной задачи.

¶ Добавление правила Anti-Affinity

Чтобы создать правило Anti-Affinity:

В разделе Data Centers нажмите на карточку виртуального ЦОД и в меню слева выберите Affinity Rules.

В списке Anti-Affinity нажмите NEW.

Заполните параметры:

Name — название правила.

Enable — включить или отключить правило. Если убрать флаг, правило не активируется после того, как вы его создадите.

Required — включить или отключить обязательное выполнение правила.

Выберите VM, к которым будет применяться правило.

Нажмите SAVE.

¶ Вопросы-Ответы

Почему при создании виртуальной машины из жесткого диска берется место, равное размеру оперативной памяти ВМ?

Подскажите, пожалуйста, почему при создании виртуальной машины в vCloud Director из жесткого диска берется место, равное размеру оперативной памяти ВМ?

Значит ли это, что оперативная память берется из жесткого диска?

Вероятно вы имеет ввиду что при создании виртуальной машины на датасторе занимается место, которое равно размеру сконфигурированной оперативной памяти для ВМ.

Это место занимает swap файл (расширение файла .vswp )

Подробнее почитайте в документации:

- Virtual Machine Files (https://docs.vmware.com/en/VMware-vSphere/7.0/com.vmware.vsphere.vm_admin.doc/GUID-CEFF6D89-8C19-4143-8C26-4B6D6734D2CB.html)

- Using Swap Files (https://docs.vmware.com/en/VMware-vSphere/7.0/com.vmware.vsphere.resmgmt.doc/GUID-B55F4F6B-44E6-46DE-B8FF-75950020A181.html)

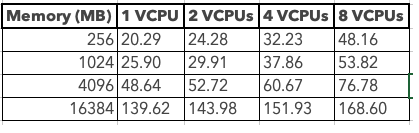

Почему я не могу выделить всю, выделенную для VDC RAM для виртуальных серверов? Для VDC выделено 16 Gb RAM, одной vm выделено 8 Gb, второй выделяю, оставшиеся 8 Gb, выдаёт ошибку.

Понятие накладных расходов на RAM

Виртуальным машинам для включения требуется определенный объем доступной служебной памяти. Вы должны знать размер этих накладных расходов.

В следующей таблице указан объем служебной памяти, необходимой виртуальной машине для включения. После запуска виртуальной машины объем используемой служебной памяти может отличаться от объема, указанного в таблице. Образцы значений были собраны с включенной подкачкой VMX и включенным аппаратным MMU для виртуальной машины. (Своп VMX включен по умолчанию.)

Примечание:

В таблице представлен образец значений служебной памяти и не делается попытка предоставить информацию обо всех возможных конфигурациях. Вы можете настроить виртуальную машину так, чтобы она имела до 64 виртуальных процессоров, в зависимости от количества лицензированных процессоров на хосте и количества процессоров, поддерживаемых гостевой операционной системой.

Пример служебной памяти на виртуальных машинах